كيف أعرف أن هاتفي مخترق وماذا أفعل؟ دليل حماية شامل للهاتف

سؤال “هل هاتفي مخترق ؟” لم يعد مجرد تخوف بعيد، بل أصبح سؤالاً ملحاً يتردد في أذهان الكثيرين حول العالم، في ظل الارتفاع المتزايد للهجمات السيبرانية. في عالمنا اليوم، لم يعد الهاتف الذكي مجرد أداة اتصال، بل أصبح مستودعاً لحياتنا الرقمية بأكملها. من الصور العائلية إلى المستندات المالية الحساسة، ومن محادثاتنا الشخصية إلى بيانات العمل الهامة، كل هذا يتم تخزينه والوصول إليه عبر أجهزتنا المحمولة. ومع تزايد اعتمادنا على هذه الأجهزة، يتصاعد القلق بشأن أمانها بشكل غير مسبوق.

يهدف هذا الدليل الشامل عبر موقع مجنون كمبيوتر إلى تزويدك بكل ما تحتاجه للإجابة على هذا السؤال المحوري، وتحديد ما إذا كان جهازك قد تعرض للاختراق بالفعل. سنستعرض العلامات التحذيرية الدقيقة، ونكشف عن أبرز أساليب المخترقين، ونقدم لك خريطة طريق واضحة للتعامل الفوري مع الاختراق، بالإضافة إلى استراتيجيات وقائية متقدمة لضمان أمان هاتفك وحماية خصوصيتك في المستقبل.

هل هاتفي مخترق؟ علامات واضحة تدل على الاختراق:

الكشف عن اختراق الهاتف يتطلب عينًا فاحصة وانتباهًا للتغيرات غير المعتادة في سلوك جهازك. لا تظن أن الاختراق دائماً ما يكون واضحاً للعيان؛ ففي كثير من الأحيان، يعمل المخترقون بصمت. ومع ذلك، هناك مجموعة من العلامات التي، عند ملاحظة إحداها أو اجتماع أكثر من علامة، قد تشير بقوة إلى أن هاتفي مخترق.

علامات حول أداء الهاتف:

البرامج الضارة وأنشطة الاختراق تضع حملاً إضافياً على موارد هاتفك، مما يؤثر على أدائه العام بطرق قد لا تبدو واضحة للوهلة الأولى.

1. استهلاك غير مبرر للبطارية:

هل لاحظت أن بطارية هاتفك تنفد بشكل أسرع بكثير من المعتاد، حتى عندما لا تكون تستخدمه بكثرة؟ هذا قد يكون مؤشراً قوياً. البرامج الضارة، خاصة برامج التجسس، تعمل باستمرار في الخلفية لجمع البيانات، تسجيل المكالمات، وتتبع موقعك، وكل هذه الأنشطة تستهلك كمية هائلة من طاقة البطارية.

كيفية التحقق: يمكنك مراجعة استخدام البطارية في إعدادات هاتفك (عادة في “البطارية” أو “العناية بالجهاز”) لمعرفة التطبيقات التي تستهلك أكبر قدر من الطاقة. ابحث عن أي تطبيق لا تتعرف عليه أو تطبيق يستهلك طاقة بشكل غير متناسب مع استخدامه الفعلي.

2. ارتفاع درجة حرارة الهاتف بشكل مستمر:

إذا كان هاتفك يسخن بشكل مفرط حتى عندما لا تقوم بتشغيل ألعاب ثقيلة أو استخدام تطبيقات تستهلك الكثير من الموارد، فهذه علامة تحذيرية. البرامج الضارة التي تعمل بشكل مستمر في الخلفية تجهد معالج الهاتف ووحدات التخزين، مما يؤدي إلى توليد حرارة زائدة. التمييز هنا يكمن في “الاستمرارية” و”عدم الاستخدام المكثف”؛ فالسخونة أثناء الشحن أو تشغيل الألعاب أمر طبيعي، لكن السخونة المستمرة بدون سبب واضح تشير إلى أن هاتفي مخترق.

3. بطء في الأداء وتعليق التطبيقات:

هل تجد هاتفك بطيئاً بشكل ملحوظ؟ هل تستغرق التطبيقات وقتاً طويلاً للفتح، أو تتعطل فجأة، أو يتجمد الهاتف بالكامل؟ هذا البطء المفرط والتعليق المتكرر قد لا يكون مجرد مشكلة في الأجهزة القديمة. البرامج الضارة تستنزف ذاكرة الوصول العشوائي (RAM) وقوة المعالجة، مما يجعل الهاتف يبدو بطيئاً وغير مستجيب.

كيف يختلف عن البطء الطبيعي؟ البطء الطبيعي يحدث مع تراكم التطبيقات والملفات، لكن البطء المفاجئ والحاد، خاصة بعد تثبيت تطبيق جديد أو زيارة موقع مشبوه، هو ما يجب أن يقلقك.

4. زيادة مفاجئة في استهلاك بيانات الإنترنت:

إذا كان استهلاك بيانات الإنترنت لديك قد ارتفع بشكل غير مبرر، فقد يكون ذلك دليلاً على نشاط خفي. برامج التجسس والاختراق تقوم بتحميل البيانات المسروقة من هاتفك إلى خوادم المخترقين عبر الإنترنت، مما يؤدي إلى استنزاف بياناتك.

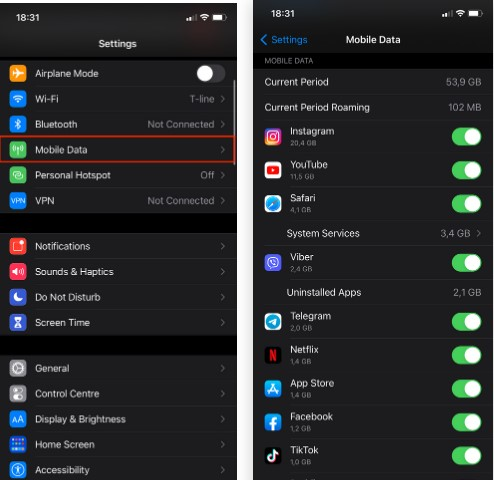

كيفية التحقق: تحقق من سجل استهلاك البيانات في إعدادات هاتفك (عادة في “استخدام البيانات” أو “الشبكة والإنترنت”). ابحث عن أي ارتفاع غير عادي أو تطبيقات تستهلك بيانات بشكل كبير في الخلفية دون تبرير.

ظهور تطبيقات غريبة أو رسائل مريبة قد تعني تدل أن الهاتف مخترق

المخترقون قد يتركون “بصمات” واضحة يمكن ملاحظتها من خلال التغيرات في واجهة المستخدم أو رسائل غريبة.

1. ظهور تطبيقات لم تقم بتثبيتها:

تصفح قائمة التطبيقات المثبتة على هاتفك بانتظام. إذا وجدت تطبيقات لا تتذكر أنك قمت بتثبيتها، فهذه علامة حمراء خطيرة. قد تكون هذه تطبيقات تجسس أو برامج ضارة تم تثبيتها دون علمك عن طريق ثغرة أمنية أو عبر تطبيق آخر.

كيفية التعامل معها: لا تفتحها أبداً. قم بإلغاء تثبيتها فوراً. إذا لم تتمكن من إلغاء تثبيتها بالطرق العادية، فقد تحتاج إلى وضع الهاتف في الوضع الآمن (Safe Mode) لإزالتها.

2. إعلانات منبثقة مزعجة بشكل غير عادي:

هل تواجه سيلاً من الإعلانات المنبثقة الغريبة التي تظهر حتى عندما لا تكون تتصفح الإنترنت أو تستخدم تطبيقات معينة؟ هذا يشير غالباً إلى وجود برامج إعلانية ضارة (Adware) تم اختراق جهازك بها. هذه الإعلانات ليست مجرد مصدر إزعاج، بل قد تقودك أيضاً إلى مواقع تصيد احتيالي أو تثبيت برامج ضارة إضافية.

3. رسائل نصية أو مكالمات صادرة لم تقم بها:

تفحص سجل المكالمات والرسائل الصادرة على هاتفك. إذا رأيت رسائل نصية (SMS) تم إرسالها أو مكالمات صادرة لم تقم أنت بإجرائها، فهذه علامة قوية جداً على أن هاتفي مخترق ويستخدمه المخترق لإرسال رسائل تصيد احتيالي لجهات اتصالك، أو للاشتراك في خدمات مدفوعة، أو إجراء مكالمات إلى أرقام مميزة.

4. تغييرات في إعدادات الهاتف دون علمك:

هل لاحظت أن إعدادات مهمة في هاتفك قد تغيرت فجأة؟ مثل تفعيل خدمة الموقع الجغرافي (GPS)، أو البلوتوث، أو إلغاء تفعيل برامج الأمان، أو تغيير إعدادات الخصوصية، دون تدخل منك. هذه التغييرات قد تشير إلى أن طرفاً خارجياً يتحكم في جهازك عن بُعد.

نصيحة إضافية: افحص وابحث اذا شعرت أن هناك أحد إخترق حساباتك عبر موقع مثل Have I Been Pwned أو من خلال مدير كلمات مرور جوجل “Google Password Manager”, وضحنا عدة طرق عبر مقالنا المخصص: كيف تعرف إذا تم اختراق الحسابات الخاصة بك؟,

علامات تتعلق بالخصوصية والأمان: هل هاتفي مخترق ويتجسس علي؟

الهدف الأسمى للمخترقين هو غالباً الوصول إلى بياناتك الحساسة والتجسس على أنشطتك. هذه العلامات تكون أكثر إثارة للقلق لأنها تمس خصوصيتك بشكل مباشر.

1. وصول غير مصرح به لبياناتك (صور، رسائل، جهات اتصال):

إذا تلقيت إشعارات من أصدقائك أو عائلتك حول استلامهم لرسائل غريبة منك، أو اكتشفت أن صورك أو مستنداتك الخاصة قد تم الوصول إليها أو تسريبها على الإنترنت، فهذه كارثة تؤكد أن هاتفي مخترق وأن خصوصيتك قد انتهكت بالكامل. كن حذراً من أي رسائل تبدو كأنها منك ولكنك لم ترسلها.

2. تفعيل الكاميرا أو الميكروفون تلقائيًا دون إذنك:

بعض البرامج الضارة المتطورة يمكنها تفعيل الكاميرا أو الميكروفون عن بُعد للتجسس عليك صوتياً ومرئياً. في الهواتف الحديثة، تظهر عادةً مؤشرات ضوئية أو أيقونات صغيرة على الشاشة عندما تكون الكاميرا أو الميكروفون قيد الاستخدام. انتبه جيداً لهذه المؤشرات؛ إذا رأيتها تضيء عندما لا تستخدم تطبيقات الكاميرا أو المكالمات، فهذه علامة خطيرة جداً.

3. تلقي إشعارات غريبة من تطبيقات غير معروفة أو مشبوهة:

قد تبدأ في تلقي إشعارات غريبة من تطبيقات لا تتعرف عليها، أو إشعارات بخصوص عمليات لم تقم بها (مثل محاولات تسجيل دخول فاشلة إلى حساباتك). هذه الإشعارات قد تكون جزءاً من محاولة المخترقين لجمع المزيد من المعلومات أو تنبيهك بوجود نشاط مشبوه دون قصد منهم.

ماذا أفعل إذا اكتشفت أن هاتفي مخترق؟ خطوات سريعة ومهمة:

إذا ساورتك الشكوك أو تأكدت أن هاتفك مخترق، فإن السرعة والمنهجية في التصرف أمران حاسمان لتقليل الضرر المحتمل وحماية بياناتك.

1. قطع الاتصال بالإنترنت فورًا (Wi-Fi والبيانات الخلوية):

هذه هي الخطوة الأولى والأكثر أهمية على الإطلاق. قم بإيقاف تشغيل Wi-Fi وإيقاف بيانات الهاتف المحمول فوراً. لماذا؟ لأن قطع الاتصال بالإنترنت يمنع المخترق من الاستمرار في إرسال أو استقبال البيانات من هاتفك. هذا الإجراء يوقف عملية سرقة البيانات، ويمنع تثبيت المزيد من البرامج الضارة، ويقطع أي تحكم عن بُعد.

2. مسح التطبيقات المشبوهة وغير المعروفة:

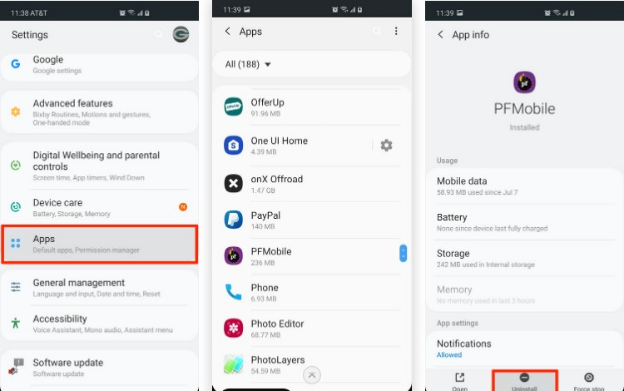

بعد قطع الاتصال، انتقل إلى إعدادات هاتفك وابحث في قائمة التطبيقات. قم بإلغاء تثبيت أي تطبيق لا تتعرف عليه، أو تطبيق قمت بتنزيله من مصدر غير موثوق به، أو تطبيق بدأ يظهر عليه سلوك مشبوه. إذا واجهت صعوبة في إزالة تطبيق معين (لأنه قد يكون لديه صلاحيات مسؤول الجهاز)، حاول تشغيل الهاتف في “الوضع الآمن” (Safe Mode) الذي يسمح لك بإلغاء تثبيت التطبيقات التي قد تمنع إزالتها في الوضع العادي.

3. تغيير كلمات المرور لجميع حساباتك الهامة:

بمجرد قطع اتصال الهاتف، استخدم جهازاً آخر آمناً (مثل جهاز كمبيوتر شخصي أو هاتف صديق) لتغيير كلمات المرور الخاصة بجميع حساباتك الرقمية الهامة. ركز بشكل خاص على:

- البريد الإلكتروني: حساب البريد الإلكتروني غالباً ما يكون بوابة لإعادة تعيين كلمات المرور لجميع حساباتك الأخرى.

- الحسابات البنكية والتطبيقات المالية: لحماية أموالك.

- وسائل التواصل الاجتماعي: لمنع انتحال شخصيتك أو نشر محتوى ضار.

- خدمات التخزين السحابي: مثل Google Drive أو iCloud، حيث قد تكون بياناتك الشخصية مخزنة. استخدم كلمات مرور قوية وفريدة لكل حساب، وقم بتفعيل المصادقة الثنائية (2FA) إن أمكن.

4. فحص الهاتف ببرنامج موثوق لمكافحة الفيروسات والبرمجيات الخبيثة:

بعد إزالة التطبيقات المشبوهة وتغيير كلمات المرور، قم بتوصيل هاتفك بالإنترنت مجدداً (لفترة قصيرة فقط) وقم بتنزيل وتثبيت برنامج موثوق لمكافحة الفيروسات خاص بالهواتف الذكية (مثل Avast Mobile Security, Bitdefender Mobile Security, Malwarebytes). قم بإجراء فحص كامل وشامل للهاتف لاكتشاف وإزالة أي برامج ضارة متبقية.

5. إعادة ضبط المصنع (Factory Reset): الحل الأخير لتنظيف هاتفي المخترق:

إذا لم تنجح الخطوات السابقة، أو إذا كنت متأكداً تماماً أن هاتفي مخترق بشكل عميق ولا توجد طريقة أخرى لتنظيفه، فإن إعادة ضبط المصنع هي الحل الأخير والأكثر فعالية.

متى يتم اللجوء إليه: يتم اللجوء إليه عندما تفشل جميع الطرق الأخرى في إزالة البرامج الضارة، أو عندما يكون الاختراق خطيراً لدرجة أنك لا تثق في أمان هاتفك بعد الآن.

ماذا يعني ذلك للمستخدم (فقدان البيانات): إعادة ضبط المصنع ستقوم بمسح جميع البيانات، التطبيقات، والإعدادات من هاتفك، وإعادته إلى حالته الأصلية كما كان عند شرائه. هذا يعني فقدان جميع الصور، الفيديوهات، جهات الاتصال، والرسائل ما لم تكن قد قمت بعمل نسخة احتياطية لها مسبقاً. لذا، تأكد دائماً من عمل نسخة احتياطية للبيانات الهامة قبل هذه الخطوة.

اطلع على:

كيف أحمي هاتفي من الاختراق؟ نصائح استباقية لضمان أمان جهازك:

الوقاية دائماً خير من العلاج. باتباع هذه الممارسات الأمنية الجيدة، يمكنك تقليل فرص أن يصبح هاتفي مخترق بشكل كبير والحفاظ على بياناتك آمنة.

تحديث نظام التشغيل والتطبيقات بانتظام:

لا تتجاهل تحديثات البرامج! الشركات المصنعة للهواتف وأنظمة التشغيل (مثل Apple و Google) ومطورو التطبيقات يصدرون تحديثات بشكل دوري لاحتواء تصحيحات أمنية حرجة تسد الثغرات المكتشفة حديثاً. تأكد دائماً من أن هاتفك وتطبيقاتك تعمل بأحدث الإصدارات المتاحة. تفعيل التحديثات التلقائية هو أفضل خيار لضمان أنك محمي باستمرار.

استخدام كلمات مرور قوية وفريدة وتفعيل المصادقة الثنائية (2FA):

- كلمات المرور القوية: استخدم كلمات مرور تتكون من 12 حرفاً على الأقل، وتجمع بين الأحرف الكبيرة والصغيرة والأرقام والرموز. تجنب استخدام معلومات شخصية سهلة التخمين مثل تاريخ ميلادك أو اسم حيوانك الأليف.

- كلمات المرور الفريدة: لا تستخدم نفس كلمة المرور لأكثر من حساب واحد. إذا تم اختراق أحد حساباتك، فلن يتمكن المخترق من الوصول إلى باقي حساباتك.

- المصادقة الثنائية (2FA): فعل هذه الميزة قدر الإمكان. تضيف المصادقة الثنائية طبقة أمان إضافية، حيث تتطلب منك إدخال رمز إضافي (يتم إرساله إلى هاتفك، أو يتم إنشاؤه بواسطة تطبيق مصادقة) بالإضافة إلى كلمة المرور الخاصة بك. هذا يعني أنه حتى لو تمكن المخترق من معرفة كلمة مرورك، فلن يتمكن من الوصول إلى حسابك دون هذا الرمز الإضافي.

الحذر الشديد عند تنزيل التطبيقات من مصادر غير موثوقة:

الاعتماد على المتاجر الرسمية (Google Play Store لأجهزة أندرويد و Apple App Store لأجهزة iOS) هو مفتاح الأمان. هذه المتاجر لديها عمليات مراجعة صارمة تهدف إلى اكتشاف وإزالة التطبيقات الضارة. تجنب تماماً تنزيل التطبيقات من مواقع ويب غير رسمية أو روابط مشبوهة، فهذه هي الطريق الأسرع لتثبيت البرامج الضارة.

فحص الروابط المشبوهة وتجنب رسائل التصيد الاحتيالي:

- كيف تتعرف عليها: كن متيقظاً للرسائل غير المتوقعة أو التي تطلب منك معلومات حساسة. ابحث عن الأخطاء الإملائية والنحوية في الرسالة، وعناوين البريد الإلكتروني أو أرقام الهواتف الغريبة، والضغط لسرعة اتخاذ إجراء.

- فحص الروابط: قبل النقر على أي رابط في رسالة بريد إلكتروني أو نصية، مرر مؤشر الماوس فوقه (دون النقر) لمعاينة عنوان URL الحقيقي. إذا كان العنوان لا يتطابق مع المصدر المتوقع أو بدا مشبوهاً، فلا تنقر عليه. من الأفضل دائماً كتابة عنوان الموقع يدوياً في المتصفح بدلاً من النقر على الروابط. بينما على الهاتف يمكنك مشاهدة محتوى الروابط قبل فتحها في كروم للاندرويد بفتحها في صفحة preview page.

استخدام برامج مكافحة الفيروسات الموثوقة للهواتف الذكية:

على الرغم من أن أنظمة تشغيل الهواتف الذكية الحديثة تتمتع بآليات أمان مدمجة، فإن استخدام برنامج موثوق لمكافحة الفيروسات والبرامج الضارة يمكن أن يوفر طبقة حماية إضافية. أمثلة: Avast Mobile Security، Bitdefender Mobile Security، و Malwarebytes هي خيارات ممتازة. هذه التطبيقات يمكنها فحص هاتفك بانتظام بحثاً عن التهديدات، وحظر المواقع الضارة، وحتى توفير ميزات مثل قفل التطبيقات أو حماية الخصوصية.

مراجعة أذونات التطبيقات بانتظام:

عند تثبيت تطبيق جديد، انتبه جيداً للأذونات التي يطلبها. هل يحتاج تطبيق الآلة الحاسبة إلى الوصول إلى موقعك الجغرافي أو جهات اتصالك؟ إذا كانت الأذونات تبدو غير منطقية أو مبالغاً فيها لوظيفة التطبيق، لا توافق عليها. بعد التثبيت، قم بمراجعة أذونات التطبيقات المثبتة لديك في إعدادات الهاتف وإلغاء أي أذونات غير ضرورية. على سبيل المثال، قد لا تحتاج تطبيقات التواصل الاجتماعي إلى الوصول المستمر إلى موقعك.

تأمين شبكات Wi-Fi الخاصة بك وتجنب الشبكات العامة غير الآمنة:

- شبكتك المنزلية: استخدم كلمة مرور قوية لشبكة Wi-Fi المنزلية الخاصة بك وقم بتفعيل التشفير (WPA2 أو WPA3).

- الشبكات العامة: تجنب إجراء معاملات حساسة (مثل الخدمات المصرفية عبر الإنترنت) عند الاتصال بشبكات Wi-Fi العامة غير الآمنة. إذا كان يجب عليك استخدام شبكة عامة، فاستخدم شبكة افتراضية خاصة (VPN) لتشفير اتصالك وحماية بياناتك. وفي موضوع سابق عبر مجنون كمبيوتر تحدثنا عن التسوق الآمن عبر الإنترنت: الدليل الشامل لحماية نفسك وأموالك يمكنك استكشاف هذا المقال الآن.

تشفير البيانات على الهاتف:

معظم الهواتف الذكية الحديثة (خاصة أجهزة أندرويد و iOS) تأتي بخاصية تشفير البيانات مفعّلة بشكل افتراضي. تأكد من تفعيل هذه الميزة في إعدادات الأمان الخاصة بهاتفك إن لم تكن كذلك. التشفير يجعل بياناتك غير قابلة للقراءة لأي شخص غير مصرح له بالوصول إلى هاتفك، حتى لو تمكن المخترق من الوصول الفعلي إلى جهاز التخزين.

أدوات وبرامج موصى بها للكشف عن الاختراق وحماية الهاتف:

لتعزيز دفاعات هاتفك، توجد العديد من الأدوات والبرامج الموثوقة التي يمكنك الاعتماد عليها.

تطبيقات مكافحة الفيروسات والبرامج الضارة للهواتف:

هذه التطبيقات توفر حماية شاملة ضد التهديدات المختلفة:

- Avast Mobile Security: يقدم فحصاً للبرامج الضارة، حماية ضد التصيد الاحتيالي، قفل للتطبيقات، وحتى تنبيهات عند الاتصال بشبكات Wi-Fi غير آمنة. لديه نسخة مجانية وميزات مدفوعة. ويمكنك تحميل التطبيق من هنا.

- Bitdefender Mobile Security: معروف بفعاليته العالية في اكتشاف البرامج الضارة وتأثيره المنخفض على أداء البطارية. يتضمن أيضاً VPN محدوداً وميزة حماية الويب. ويمكنك تحميل التطبيق من هنا.

- Malwarebytes: يركز بشكل خاص على إزالة البرامج الضارة وبرامج الإعلانات (Adware). يعتبر خياراً ممتازاً لتنظيف الهاتف بعد الاختراق، ويوفر حماية في الوقت الفعلي. ويمكنك تحميل التطبيق من هنا.

مقال متعلق: أفضل تطبيق ضد السرقة Anti-Thef

تطبيقات إدارة كلمات المرور (Password Managers):

لا غنى عنها لأي شخص يهتم بالأمان الرقمي.

دورها في تعزيز الأمان: تقوم هذه التطبيقات بإنشاء كلمات مرور قوية وفريدة لكل حساب من حساباتك وتخزينها بأمان في خزانة مشفرة. كل ما عليك تذكره هو كلمة مرور رئيسية واحدة. هذا يقلل بشكل كبير من خطر إعادة استخدام كلمات المرور الضعيفة أو المكررة.

أمثلة: LastPass و 1Password و Dashlane هي من أشهر وأكثر مديري كلمات المرور موثوقية، وتقدم إصدارات مجانية ومدفوعة.

يمكنك التعرف على المزيد من أدوات وتطبيقات إدارة كلمات المرور في مقال سابق مخصص عبر موقع مجنون كمبيوتر والحصول على العديد من الخيارات المتنوعة.

تطبيقات الشبكات الافتراضية الخاصة (VPN):

ضرورية لتأمين اتصالك بالإنترنت، خاصة على الشبكات العامة.

دورها في حماية الاتصال: تقوم VPN بتشفير كل حركة المرور الصادرة والواردة من هاتفك، مما يجعل من المستحيل على أي شخص في نفس الشبكة أو مزود خدمة الإنترنت مراقبة نشاطك. هذا يمنع هجمات “Man-in-the-Middle” ويحمي خصوصيتك.

أمثلة: NordVPN و ExpressVPN و Surfshark هي من بين أفضل خدمات VPN المتاحة، وتقدم مستويات عالية من التشفير والسرعة.

تحدثنا في مقال سابق عبر موقع مجنون كمبيوتر عن أفضل برنامج VPN مجاني للكمبيوتر والموبايل سيعزز لديك أهمية شبكة الـ VPN في هاتفك.

الأسئلة الشائعة FAQ

س. ما هي أنواع الاختراقات الشائعة للهواتف الذكية: كيف يمكن أن يصبح هاتفي مخترقًا؟

لفهم كيفية حماية هاتفك، من المهم معرفة الأساليب الشائعة التي يستخدمها المخترقون. الوعي بهذه التقنيات هو خط الدفاع الأول لمنع أن يصبح هاتفي مخترق.

اختراق عبر تطبيقات ضارة (Malicious Apps):

تُعد التطبيقات الضارة من أكثر الطرق شيوعاً لاختراق الهواتف، حيث تتخفى هذه التطبيقات خلف واجهات تبدو بريئة أو مفيدة.

1. التطبيقات الوهمية في المتاجر الرسمية:

حتى المتاجر الرسمية مثل Google Play Store و Apple App Store ليست محصنة تماماً ضد التطبيقات الضارة. المخترقون يبتكرون طرقاً لخداع عمليات المراجعة، ويقومون بنشر تطبيقات تبدو شرعية (مثل ألعاب، أدوات مساعدة، تطبيقات إنتاجية) ولكنها تحتوي على أكواد خبيثة. بمجرد تثبيتها، يمكن لهذه التطبيقات سرقة بياناتك أو تثبيت برامج تجسس.

2. تطبيقات من مصادر خارجية غير موثوقة (APK):

هذه هي التطبيقات التي يتم تنزيلها وتثبيتها خارج المتاجر الرسمية (خاصة على أجهزة أندرويد). تثبيت ملفات APK من مواقع غير موثوقة أو رسائل مشبوهة يزيد بشكل كبير من خطر تثبيت برامج ضارة. هذه التطبيقات لا تخضع لأي مراجعة أمنية ويمكن أن تحتوي على أي نوع من البرمجيات الخبيثة.

هجمات التصيد الاحتيالي (Phishing) عبر الروابط والرسائل:

التصيد الاحتيالي هو محاولة لخداعك للكشف عن معلوماتك الشخصية أو تنزيل برامج ضارة عن طريق التظاهر بأنهم كيان موثوق به.

1. رسائل SMS أو البريد الإلكتروني الاحتيالية:

تتلقى رسائل نصية أو رسائل بريد إلكتروني تبدو وكأنها من بنكك، شركة شحن، أو حتى صديق. هذه الرسائل تحتوي عادة على روابط ضارة. عند النقر عليها، قد يتم توجيهك إلى موقع ويب مزيف يطالب بمعلومات تسجيل الدخول الخاصة بك، أو يقوم بتنزيل برامج ضارة على هاتفك.

كيفية التعرف عليها: ابحث عن الأخطاء الإملائية، عناوين URL الغريبة، الطلبات العاجلة وغير المعتادة للمعلومات الشخصية.

2. صفحات تسجيل الدخول المزيفة:

يقوم المخترق بإنشاء نسخة طبق الأصل من صفحة تسجيل دخول موقع معروف (مثل فيسبوك، جوجل، أو حسابك البنكي). عند إدخال بيانات اعتمادك على هذه الصفحة المزيفة، يتم إرسالها مباشرة إلى المخترق.

كيفية التحقق من صحة المواقع: دائماً تحقق من عنوان URL في شريط المتصفح. تأكد من وجود رمز القفل (HTTPS) في بداية العنوان، وتأكد من أن النطاق هو النطاق الرسمي للموقع الذي تحاول الوصول إليه.

اختراق عبر شبكات Wi-Fi العامة غير الآمنة:

الاتصال بشبكات Wi-Fi العامة غير المحمية في المقاهي أو المطارات يفتح باباً للمخترقين.

1. هجمات “Man-in-the-Middle”:

في هذا النوع من الهجوم، يقوم المخترق باعتراض الاتصال بين هاتفك والإنترنت. بمعنى آخر، يصبح المخترق “وسيطاً” بينك وبين الموقع الذي تحاول الوصول إليه، مما يمكنه من قراءة أو تعديل البيانات التي ترسلها وتستقبلها.

2. شبكات Wi-Fi وهمية:

يقوم المخترق بإنشاء شبكة Wi-Fi عامة مزيفة تحمل اسماً جذاباً (مثل “Free Public Wi-Fi”). بمجرد اتصالك بها، يمكنه مراقبة جميع أنشطتك على الإنترنت، أو إعادة توجيهك إلى مواقع ضارة، أو حتى حقن برامج ضارة في جهازك. نبهنا إليها وكيفية الحماية منها في دليلنا حول: نصائح أساسية للحماية من تطبيقات اختراق الواي فاي.

البرامج التجسسية (Spyware) وكيفية زرعها في جهازك:

البرامج التجسسية مصممة خصيصاً لمراقبة أنشطتك وجمع بياناتك دون علمك.

1. برامج تتبع الأنشطة والمكالمات والرسائل:

هذه البرامج يمكنها تسجيل كل مكالماتك الهاتفية، قراءة رسائلك النصية ورسائل تطبيقات المراسلة (مثل واتساب)، تتبع موقعك الجغرافي، وحتى تفعيل الكاميرا والميكروفون عن بُعد. غالباً ما يتم تثبيتها سراً عبر روابط التصيد أو التطبيقات الضارة.

2. برامج الوصول عن بُعد للهاتف:

تسمح هذه البرامج للمخترق بالتحكم الكامل بهاتفك عن بُعد، وكأنه يمسكه في يده. يمكنه الوصول إلى جميع ملفاتك، تثبيت تطبيقات، حذف بيانات، أو حتى استخدام هاتفك كمنصة لمهاجمة أجهزة أخرى.

استغلال الثغرات الأمنية في نظام التشغيل أو التطبيقات:

المخترقون يبحثون باستمرار عن نقاط الضعف في البرمجيات.

1. أهمية التحديثات الأمنية الدورية:

الشركات المصنعة للهواتف وأنظمة التشغيل (مثل جوجل وأبل) يصدرون تحديثات الهاتف بانتظام. هذه التحديثات لا تقدم ميزات جديدة فحسب، بل تحتوي على “ترقيعات” لسد الثغرات الأمنية المكتشفة. تجاهل هذه التحديثات يترك هاتفك عرضة للهجمات.

2. ثغرات Zero-Day:

هذه هي ثغرات أمنية لم يتم اكتشافها بعد من قبل مطوري البرمجيات، وبالتالي لا يوجد لها “ترقيع” متاح. المخترقون الذين يكتشفونها أولاً يمكنهم استغلالها لشن هجمات قبل أن يتمكن المطورون من إصلاحها.

خطورتها : على الرغم من خطورتها الشديدة، إلا أن هجمات Zero-Day نادرة جداً وغالباً ما تستهدف أفراداً أو منظمات ذات قيمة عالية، وليس المستخدم العادي.

يمكنك متابعة مقال الحماية من فيروسات الفدية (Ransomware) في 2025: خطوات عملية لحماية ملفاتك في موقع مجنون كمبيوتر لتتعرف على هذا النوع من الفيروسات الخطيرة.

س. ماذا تفعل إذا تعرضت للابتزاز أو التهديد بعد اختراق هاتفك؟

الاختراق قد يؤدي إلى وصول المخترقين إلى معلومات حساسة قد يستخدمونها للابتزاز أو التهديد. نصائح للتعامل مع الموقف:

- لا تستجب للمبتز: لا تدفع الفدية أو تستسلم للتهديدات. هذا يشجع المخترقين ولا يضمن أنهم سيتوقفون.

- توثيق كل شيء: احتفظ بجميع الرسائل، رسائل البريد الإلكتروني، أو أي دليل على الابتزاز.

- ابحث عن الدعم: تحدث مع شخص تثق به، سواء كان صديقاً، فرداً من العائلة، أو متخصصاً في الأمن السيبراني.

- الإبلاغ الفوري: قم بالإبلاغ عن الابتزاز للشرطة أو لوحدة الجرائم الإلكترونية فوراً. لديهم الخبرة في التعامل مع هذه المواقف.

س. الإبلاغ عن الجرائم الإلكترونية: متى وكيف؟

الإبلاغ عن الاختراق ليس فقط لمصلحتك الشخصية، بل يساعد أيضاً في تتبع المخترقين ومنعهم من إيذاء آخرين. متى وكيف:

- عند الخسائر المالية: إذا تم سرقة أموال من حساباتك المصرفية.

- عند سرقة الهوية: إذا تم استخدام معلوماتك الشخصية لفتح حسابات أو ارتكاب جرائم.

- عند التجسس أو الابتزاز: كما ذكر أعلاه. توجيه لجهات الإبلاغ المحلية أو الدولية إن أمكن:

- في معظم البلدان، توجد وحدات شرطة متخصصة في الجرائم الإلكترونية. ابحث عن “وحدة الجرائم الإلكترونية” أو “أمن المعلومات” في بلدك.

- يمكنك أيضاً الإبلاغ عن طريق مزودي الخدمات (البنوك، شركات الاتصالات، منصات التواصل الاجتماعي) الذين يمكنهم اتخاذ إجراءات داخلية.

- في بعض الحالات، يمكن للهيئات الدولية مثل Europol أو Interpol المساعدة في التحقيقات عبر الحدود.

س. متى يجب عليك طلب المساعدة من الخبراء والمتخصصين في الأمن السيبراني:

لا تتردد في طلب المساعدة إذا شعرت أنك لا تستطيع التعامل مع الموقف بمفردك. متى يجب اللجوء إليهم:

- إذا كان الاختراق معقداً ويصعب إزالته.

- إذا كنت بحاجة إلى استعادة بيانات مهمة.

- إذا كنت قلقاً بشأن الثغرات الأمنية المستقبلية. يمكن للمتخصصين تقديم تحليلات مفصلة، وتنظيف الجهاز بشكل احترافي، وتقديم نصائح أمنية مخصصة.

خاتمة: حافظ على أمان هاتفك بخطوات عملية

أمان هاتفك الذكي ليس رفاهية، بل ضرورة ملحة في عصرنا الرقمي. إن التعرف على علامات الاختراق، وفهم كيفية عمل المخترقين، واتخاذ الإجراءات الوقائية، هي خطوات أساسية لحماية بياناتك الشخصية والحفاظ على خصوصيتك. سؤال “هل هاتفي مخترق؟” يجب أن يكون نقطة انطلاق لتبني سلوك رقمي أكثر أماناً ويقظة. لا تنتظر حتى تواجه مشكلة الاختراق لتتحرك، بل ابدأ اليوم في تعزيز دفاعاتك الرقمية.

نأمل أن يكون هذا الدليل الشامل قد زودك بالمعرفة والأدوات اللازمة لتأمين هاتفك والحفاظ على راحة بالك. تذكر دائماً: الوعي هو خط الدفاع الأول.

شارك هذا المقال مع أحبائك لزيادة الوعي بأهمية أمان الهواتف الذكية، ولا تتردد في طرح أسئلتك أو مشاركة تجاربك في التعليقات أدناه!

مقالات من ترشيح الكاتب :