الحماية من فيروسات الفدية (Ransomware) في 2025: خطوات عملية لحماية ملفاتك

في عالمنا الرقمي المتسارع لعام 2025، يبرز كابوس حقيقي يهدد أمن ملفاتنا وذكرياتنا الرقمية، بل وحتى استمرارية أعمالنا: إنه فيروس الفدية (Ransomware). لم يعد هذا مجرد تهديد عابر نقرأ عنه في الأخبار، بل أصبح واقعًا مدمرًا يواجهه الملايين حول العالم، قادرًا على شل حركة الأفراد والمؤسسات على حد سواء، محولاً بياناتهم القيمة إلى رهائن مشفرة مقابل فدية مالية باهظة.

لقد تطورت هذه الهجمات الخبيثة بشكل مخيف؛ فلم تعد مجرد فيروسات بسيطة، بل أصبحت عمليات منظمة ومعقدة تستخدم أحدث التقنيات وأساليب الهندسة الاجتماعية للانتشار والتسلل وتشفير كل ما تصل إليه. إنها تتكيف باستمرار، مستغلةً أصغر الثغرات الأمنية، مما يجعل مهمة الدفاع عنها تحديًا حقيقيًا يتطلب وعيًا ويقظة دائمين.

لكن لا داعي لليأس أو القلق المفرط! هذا المقال هو دليلك العملي والشامل، نقدمه لك في “مجنون كمبيوتر” ليكون سلاحك في مواجهة هذا التهديد. بالاعتماد على الخبرات العميقة لشركة كاسبرسكي الرائدة في الأمن السيبراني، والتوصيات والإرشادات الدقيقة من مايكروسوفت نفسها، سنزودك بكل ما تحتاجه لفهم طبيعة فيروسات الفدية وكيفية عملها، والأهم من ذلك، سنرشدك خطوة بخطوة لبناء دفاعات قوية وفعالة لحماية بياناتك الثمينة.

قرائنا الأعزاء في “مجنون كمبيوتر”، ندرك أن عالم الأمن الرقمي قد يبدو معقدًا، لكننا هنا لتبسيطه. في هذا الدليل، ستجد شرحًا واضحًا ومباشرًا، وخطوات عملية سهلة التطبيق يمكنك تنفيذها فورًا على جهازك، سواء كنت تستخدم ويندوز 10 أو ويندوز 11 أو غيره. هدفنا هو تمكينك من السيطرة على أمنك الرقمي وحماية ملفاتك من الوقوع في أيدي المبتزين. هيا بنا نبدأ رحلتنا نحو عالم رقمي أكثر أمانًا!

ما هي فيروسات الفدية “Ransomware؟

لنبدأ بالأساسيات. ببساطة، فيروس الفدية هو نوع من البرمجيات الخبيثة (Malware) التي يستخدمها مجرمو الإنترنت كسلاح لابتزاز ضحاياهم. مهمته الأساسية هي تشفير ملفاتك الهامة – صورك الشخصية، مستندات عملك، مقاطع الفيديو، قواعد البيانات، وكل ما له قيمة لديك – باستخدام خوارزميات تشفير قوية تجعلها غير قابلة للقراءة أو الاستخدام تمامًا. بعد ذلك، يطالبك بدفع فدية (مبلغ مالي) مقابل الحصول على مفتاح فك التشفير “السحري” الذي يُفترض أن يعيد ملفاتك إلى طبيعتها.

كيف تعمل هذه الفيروسات؟ آلية عملها تشبه سيناريو احتجاز الرهائن الرقمي:

- التسلل: أولاً، يجد الفيروس طريقة للتسلل إلى جهاز الكمبيوتر الخاص بك (عبر البريد الإلكتروني، أو موقع ويب مخترق، أو ثغرة أمنية، وسنتحدث عن هذه الطرق بالتفصيل لاحقًا).

- الفحص والتشفير: بمجرد دخوله، يبدأ الفيروس بالبحث النشط عن أنواع الملفات القيمة والمستهدفة (مثل ملفات المستندات .docx، الصور .jpg، قواعد البيانات .sql، وغيرها الكثير) ثم يقوم بتشفيرها بسرعة وبشكل منهجي باستخدام مفاتيح تشفير قوية.

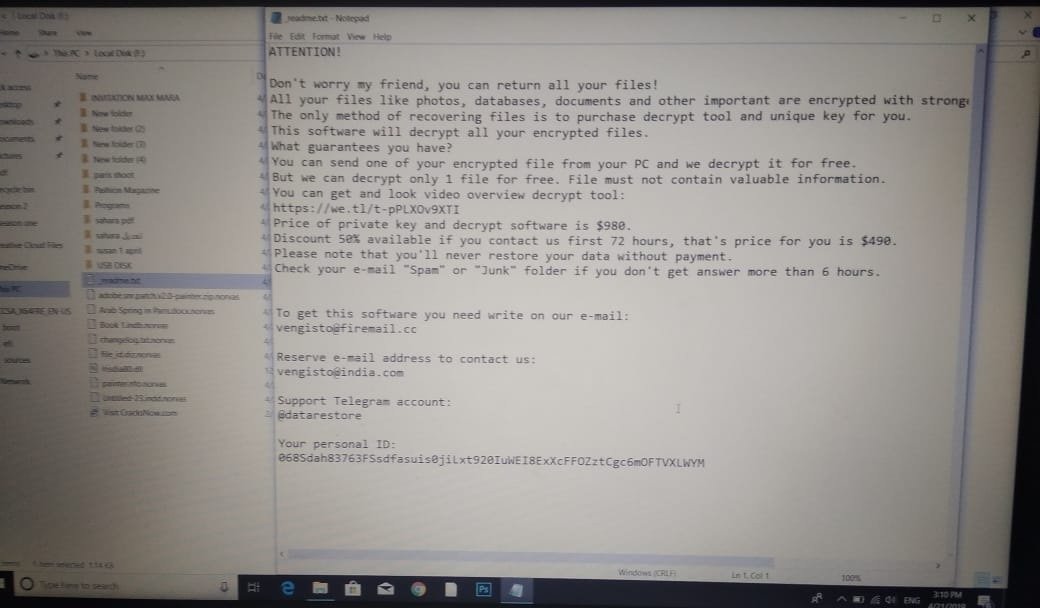

- رسالة الفدية: بعد اكتمال التشفير (أو أحيانًا أثناءه)، تظهر لك رسالة واضحة ومزعجة على الشاشة، أو تجد ملفات نصية (مثل README.txt) في المجلدات التي تم تشفيرها. هذه الرسالة تشرح لك أن ملفاتك أصبحت “رهائن”، وتحدد مبلغ الفدية المطلوب (غالبًا بعملات مشفرة مثل البيتكوين أو المونيرو لصعوبة تتبعها)، وتضع مهلة زمنية صارمة للدفع. غالبًا ما تتضمن الرسالة تهديدًا بحذف مفتاح فك التشفير نهائيًا أو مضاعفة مبلغ الفدية إذا لم يتم الدفع خلال المهلة المحددة.

الصورة القادمة لأحد فيروسات التشفير التي أصابت أحد أصدقائي منذ سنوات جراء تحميله ملفات من مصدر غير موثوق.

أنواع شائعة (بإيجاز): على الرغم من وجود العديد من السلالات، إلا أن هناك نوعين رئيسيين شائعين من فيروسات الفدية:

- فيروسات فدية التشفير (Encrypting Ransomware): هي الأكثر انتشارًا وتدميرًا اليوم. هذا النوع هو الذي يقوم بتشفير ملفاتك مباشرة كما وصفنا، مما يجعلك غير قادر على الوصول إلى محتواها.

- فيروسات فدية القفل (Locker Ransomware): هذا النوع لا يقوم بالضرورة بتشفير ملفاتك الفردية، ولكنه يقفل جهازك بالكامل، مانعًا إياك من الوصول إلى سطح المكتب أو أي تطبيقات. تظهر رسالة الفدية مباشرة على شاشة القفل. (أصبحت أقل شيوعًا مقارنة بفيروسات التشفير).

لماذا هي خطيرة جدًا؟ لا يمكن الاستهانة بخطورة هذه الهجمات، فعواقبها قد تكون مدمرة للأسباب التالية:

- فقدان دائم للبيانات: هذا هو الخطر الأكبر. إذا لم تكن لديك نسخ احتياطية حديثة وسليمة من ملفاتك، وإذا لم يكن هناك أداة فك تشفير متاحة (وهو الحال غالبًا)، فقد تفقد ملفاتك الثمينة إلى الأبد. الدفع للمهاجمين لا يضمن استعادتها.

- خسائر مالية فادحة: تتكبد الضحايا خسائر مالية، سواء بسبب دفع الفدية (وهو ما لا توصي به كاسبرسكي ومايكروسوفت ومعظم الخبراء)، أو بسبب تكاليف استعادة الأنظمة من النسخ الاحتياطي، أو تكاليف التعاقد مع خبراء، أو خسارة الإيرادات بسبب توقف العمل.

- تعطيل الحياة الشخصية والعمل: يمكن لهجوم واحد أن يوقف أعمال شركة بأكملها لأيام أو أسابيع، أو أن يمحو سنوات من الذكريات الرقمية الشخصية، مما يسبب إرباكًا وتعطيلاً كبيرًا للحياة اليومية والمهنية.

- الضغط النفسي والسمعة: تجربة التعرض للاختراق والابتزاز هي بحد ذاتها تجربة مرهقة نفسيًا. بالنسبة للشركات، يمكن أن يؤدي الهجوم أيضًا إلى الإضرار بسمعتها وفقدان ثقة العملاء.

كيف تنتشر فيروسات الفدية وتصيب جهازك؟

فيروسات الفدية لا تظهر من العدم؛ بل يستخدم مجرمو الإنترنت مجموعة متنوعة من الحيل والأساليب الخبيثة لإيصالها إلى أجهزتنا. فهم هذه الطرق هو خطوتك الأولى نحو تجنبها. إليك أبرز نواقل العدوى الشائعة التي يجب أن تكون على دراية بها في عام 2025، بناءً على تحليلات خبراء مثل كاسبرسكي ومايكروسوفت:

- رسائل البريد الإلكتروني الاحتيالية (Phishing): الطُعم الأكثر شيوعًا هذه هي الطريقة الكلاسيكية والأكثر فعالية حتى الآن. تتلقى رسالة بريد إلكتروني تبدو مقنعة للغاية، وكأنها من مصدر شرعي تعرفه أو تثق به (مثل بنكك، شركة شحن مثل FedEx أو DHL، زميل في العمل، أو حتى جهة حكومية). غالبًا ما تحتوي هذه الرسائل على عنصر الإلحاح أو الخوف لدفعك لاتخاذ إجراء سريع دون تفكير.

- كيف يتم ذلك؟ إما عن طريق إقناعك بفتح مرفق ضار، والذي قد يكون ملف ZIP مضغوط يحتوي على الفيروس، أو مستند Word أو Excel يبدو بريئًا ولكنه يطلب منك “تمكين المحتوى” لتشغيل وحدات ماكرو خبيثة، أو حتى ملف PDF مزيف يدعي أنه فاتورة أو إشعار هام. أو، قد تحثك الرسالة على النقر فوق رابط خبيث يأخذك إلى صفحة ويب مزيفة مصممة لسرقة بيانات تسجيل دخولك (مثل كلمة مرور البريد الإلكتروني أو الحساب البنكي)، أو قد تبدأ هذه الصفحة بتنزيل الفيروس تلقائيًا على جهازك بمجرد زيارتها.

- مثال: رسالة تدعي “محاولة تسجيل دخول مشبوهة” لحسابك وتطلب منك “التحقق من هويتك فورًا” عبر رابط مرفق، أو رسالة تحتوي على “فاتورة مستحقة” في المرفقات.

- المواقع المشبوهة والتنزيلات الضارة: الفخاخ الرقمية زيارة مواقع الويب غير الموثوقة أو تحميل ملفات من مصادر مجهولة يمثل بوابة مفتوحة للبرمجيات الخبيثة.

- كيف يتم ذلك؟ قد تحتوي بعض المواقع (خاصة تلك التي تقدم محتوى مقرصنًا أو غير قانوني) على شيفرات خبيثة يمكنها إصابة جهازك بمجرد زيارتها (هجوم يُعرف بـ Drive-by download). كما أن تحميل البرامج أو الألعاب المقرصنة (Cracked) أو استخدام أدوات تفعيل غير شرعية (Keygens/Activators) أو تنزيل الملفات من شبكات التورنت (Torrent) غير الموثوقة يعرضك لخطر كبير لتنزيل فيروس الفدية متنكرًا في شكل الملف الذي تريده.

- مثال: البحث عن نسخة مجانية من برنامج Photoshop وتنزيلها من منتدى عشوائي بدلاً من الموقع الرسمي لـ Adobe.

- استغلال الثغرات الأمنية: الأبواب الخلفية المفتوحة يعتمد المهاجمون بشكل كبير على وجود نقاط ضعف أو “ثغرات” (Vulnerabilities) في البرامج التي نستخدمها كل يوم.

- كيف يتم ذلك؟ إذا لم تقم بتحديث نظام التشغيل (ويندوز 10، ويندوز 11، إلخ) أو متصفح الإنترنت (مثل Chrome, Firefox, Edge) أو المكونات الإضافية والبرامج الأخرى (مثل Adobe Reader أو Java إذا كنت لا تزال تستخدمها) بانتظام، فإنك تترك ثغرات أمنية معروفة للمهاجمين. يمكنهم استغلال هذه الثغرات عن بعد، أحيانًا بمجرد زيارتك لموقع ويب مخترق، لتثبيت فيروس الفدية دون الحاجة إلى أي نقرة منك.

- مثال: تجاهل إشعارات التحديث الهامة من مايكروسوفت ويندوز لعدة أسابيع أو أشهر.

- الإعلانات الخبيثة (Malvertising): الإعلانات المفخخة قد تكون حذرًا بشأن المواقع التي تزورها، ولكن الخطر قد يأتيك من مصدر غير متوقع: الإعلانات.

- كيف يتم ذلك؟ ينجح مجرمو الإنترنت أحيانًا في حقن شيفرات ضارة داخل شبكات الإعلانات الرقمية الشرعية. نتيجة لذلك، قد تظهر إعلانات مصابة حتى على مواقع الويب الإخبارية الكبرى أو المدونات الشهيرة التي تثق بها. مجرد تحميل صفحة الويب التي تحتوي على الإعلان الخبيث قد يكون كافيًا في بعض الحالات لإعادة توجيهك إلى موقع ضار أو بدء تنزيل الفيروس.

- مثال: تصفح موقع رياضي شهير وفجأة يظهر إعلان منبثق يدعي أن جهازك مصاب ويحثك على تنزيل “أداة تنظيف”.

- بروتوكول سطح المكتب البعيد (RDP): الاتصالات غير المؤمنة هذه الطريقة تمثل هدفًا شائعًا بشكل خاص للشركات والمستخدمين الذين يحتاجون إلى الوصول إلى أجهزة الكمبيوتر الخاصة بهم عن بعد.

- كيف يتم ذلك؟ يقوم المهاجمون بفحص شبكة الإنترنت بشكل منهجي بحثًا عن أجهزة كمبيوتر تتيح الاتصال عن بعد عبر بروتوكول RDP (المنفذ 3389 عادةً). إذا كانت هذه الاتصالات محمية بكلمات مرور ضعيفة أو سهلة التخمين (مثل “password” أو “admin”) أو إذا كانت تستخدم إصدارات قديمة من البروتوكول بها ثغرات معروفة، يمكن للمهاجمين اختراقها والوصول الكامل إلى النظام لنشر فيروس الفدية يدويًا وتشفير الملفات.

- مثال: موظف يقوم بإعداد RDP للوصول إلى كمبيوتر العمل من المنزل باستخدام كلمة مرور بسيطة جدًا.

- محركات أقراص USB المصابة: التهديد المادي الصامت لا تقتصر التهديدات على العالم الافتراضي؛ فالأجهزة المادية يمكن أن تكون ناقلًا للعدوى أيضًا.

- كيف يتم ذلك؟ يمكن أن تنتقل فيروسات الفدية والبرمجيات الخبيثة الأخرى بسهولة عبر محركات أقراص USB المحمولة (الفلاش ميموري). قد يحدث هذا عن طريق الخطأ عند نقل ملفات بين جهاز مصاب وآخر سليم باستخدام نفس الفلاشة. وفي بعض الحالات، قد يترك المهاجمون فلاشات مصابة بشكل متعمد في أماكن عامة (مثل مواقف السيارات، المقاهي، قاعات المؤتمرات) على أمل أن يلتقطها شخص فضولي ويقوم بتوصيلها بجهازه بدافع الفضول لمعرفة محتوياتها، مما يؤدي إلى بدء العدوى.

- مثال: العثور على فلاشة “مجهولة” وتوصيلها مباشرة بجهاز الكمبيوتر الخاص بك. ننصحك دائماً فحص الفلاشة تلقائيا عند توصيلها بالحاسوب عبر Microsoft Defender أو أي برنامج حماية آخر ولكن أحياناً قد يتخطاها بعد الفيروسات القوية!

استراتيجية الحماية الشاملة: درعك الواقي ضد فيروسات الفدية

كما يقول المثل الشهير، “الوقاية خير من العلاج”، وهذا ينطبق تمامًا على عالم فيروسات الفدية. إن اتخاذ خطوات استباقية لمنع وقوع الهجوم هو دائمًا الخيار الأسهل والأقل تكلفة والأكثر فعالية لحماية بياناتك وراحة بالك، مقارنة بمحاولة التعامل مع تداعيات هجوم ناجح. بناء درع دفاعي قوي يتطلب اتباع نهج متعدد الطبقات. لنبدأ بالأساسيات العملية التي يمكنك تطبيقها اليوم:

أ. الممارسات الأمنية الأساسية للحماية من فيروسات الفدية:

هذه هي عاداتك الرقمية اليومية التي تشكل خط الدفاع الأول والأكثر أهمية. الالتزام بها يقلل بشكل كبير من فرص وصول البرمجيات الخبيثة إلى جهازك في المقام الأول:

- التحديث المستمر والفوري: هذه هي النصيحة الذهبية رقم واحد من جميع خبراء الأمن، بما في ذلك كاسبرسكي ومايكروسوفت. قم بتحديث نظام التشغيل (ويندوز 10، ويندوز 11، وأي إصدارات أحدث)، ومتصفح الإنترنت (Chrome, Firefox, Edge)، وجميع البرامج والتطبيقات المثبتة لديك بمجرد توفر التحديثات. لماذا؟ لأن هذه التحديثات غالبًا ما تتضمن إصلاحات للثغرات الأمنية التي اكتشفها المطورون، وهي نفس الثغرات التي يبحث عنها مجرمو الإنترنت لاستغلالها ونشر فيروسات الفدية. قم بتمكين خيار التحديثات التلقائية حيثما أمكن ذلك لضمان عدم تفويت أي إصلاحات حيوية.

- الحذر الرقمي واليقظة تجاه الرسائل: تعامل مع جميع رسائل البريد الإلكتروني والرسائل الفورية (واتساب، تيليجرام، إلخ) بحذر وشك صحي، خاصةً إذا كانت غير متوقعة أو من مرسل غير معروف تمامًا. لا تنقر أبدًا على الروابط أو تفتح المرفقات بشكل متسرع. خذ لحظة للتحقق من عنوان البريد الإلكتروني للمرسل (هل يبدو رسميًا أم مريبًا؟). مرر مؤشر الفأرة فوق الروابط (دون النقر) لرؤية عنوان URL الفعلي الذي ستنتقل إليه. كن حذرًا جدًا من الرسائل التي تستخدم لغة ملحة أو تهديدية لإجبارك على اتخاذ إجراء سريع. إذا كان لديك أي شك، تواصل مع المرسل المفترض عبر قناة اتصال أخرى للتحقق.

- التنزيل الآمن من المصادر الموثوقة: تجنب تمامًا تحميل البرامج أو الألعاب المقرصنة (Cracked/Nulled) أو استخدام أدوات تفعيل غير شرعية (Keygens) أو تحميل الملفات من مواقع التورنت (Torrent) المشبوهة أو المنتديات غير الموثوقة. هذه المصادر هي من أكثر الطرق شيوعًا لتوزيع البرمجيات الخبيثة، بما في ذلك فيروسات الفدية. قم دائمًا بتنزيل البرامج والتطبيقات مباشرة من مواقعها الرسمية أو من متاجر التطبيقات الموثوقة (مثل Microsoft Store).

اطلع على مقالنا حول (أفضل 10 مواقع تحميل برامج كمبيوتر آمنة وموثوقة). - كلمات مرور قوية والمصادقة الثنائية (MFA): استخدم كلمات مرور طويلة ومعقدة وفريدة لكل حساب من حساباتك الهامة (لا تستخدم نفس كلمة المرور لأكثر من موقع!). تجنب المعلومات الشخصية السهلة التخمين. لتعزيز الأمان بشكل كبير، قم بتفعيل المصادقة الثنائية (MFA أو 2FA) في كل مكان يتيحها (البريد الإلكتروني، الشبكات الاجتماعية، الحسابات البنكية، إلخ). تضيف المصادقة الثنائية طبقة حماية إضافية تتطلب رمزًا من هاتفك أو تطبيق مصادقة خاص بالإضافة إلى كلمة المرور، مما يجعل اختراق حسابك أصعب بكثير حتى لو تم تسريب كلمة مرورك. فكر في استخدام مدير كلمات مرور (Password Manager) لإنشاء وتخزين كلمات مرور قوية بأمان.

- تعطيل وحدات الماكرو (Macros) في ملفات Office: تعد وحدات الماكرو الخبيثة المضمنة في ملفات Word و Excel و PowerPoint وسيلة شائعة جدًا لنشر فيروسات الفدية. بشكل افتراضي، يجب أن تكون وحدات الماكرو معطلة في إعدادات Microsoft Office. حافظ على هذا الإعداد، ولا تقم بتمكين المحتوى أو الماكرو في أي ملف تتلقاه إلا إذا كنت متأكدًا بنسبة 100% من مصدره ومحتواه، وكنت تتوقع استلام ملف يحتوي على ماكرو لسبب وجيه.

ب. كيفية استخدام برامج الحماية بفعالية للحماية من فيروسات الفدية:

برامج الحماية من الفيروسات سواء المجانية والمدفوعة هي أدواتك التقنية الأساسية في المعركة ضد البرمجيات الخبيثة، ولكن يجب استخدامها بشكل صحيح لتكون فعالة:

- مكافح فيروسات قوي وشامل: لا تكتفِ بأي برنامج حماية. استثمر في حل أمني شامل (Security Suite) ذي سمعة جيدة يوفر حماية متعددة الطبقات. تأكد من أن البرنامج الذي تختاره (سواء كان Kaspersky أو Microsoft Defender المدمج في ويندوز والذي أصبح قويًا جدًا، أو أي حل آخر موثوق به مثل Bitdefender, ESET, Norton وغيرهم) يتضمن ميزات مثل:

- الحماية في الوقت الفعلي (Real-time Protection): لفحص الملفات والعمليات أثناء تشغيلها.

- مكافحة فيروسات الفدية تحديدًا (Anti-Ransomware Module): تقنيات سلوكية للكشف عن عمليات التشفير المشبوهة وإيقافها.

- الحماية من التصيد الاحتيالي (Anti-Phishing): للمساعدة في حظر المواقع والرسائل الضارة.

- جدار حماية (Firewall): لمراقبة حركة المرور على الشبكة.

- الأهم من ذلك: تأكد من أن برنامج الحماية الخاص بك محدث دائمًا (تحديثات قاعدة بيانات الفيروسات والبرنامج نفسه) وأن الحماية في الوقت الفعلي نشطة باستمرار.

- الفحص الدوري للنظام: على الرغم من أن الحماية في الوقت الفعلي هي خط الدفاع الأول، إلا أنه من الجيد إجراء فحص كامل للنظام (Full System Scan) بشكل دوري (أسبوعيًا على سبيل المثال). يمكن لهذا الفحص اكتشاف أي تهديدات كامنة قد تكون تسللت إلى النظام ولم يتم اكتشافها فورًا أو البرمجيات الخبيثة التي كانت غير نشطة.

بتطبيق هذه الممارسات الأساسية واستخدام برامج الحماية بفعالية، تكون قد وضعت أساسًا قويًا جدًا لاستراتيجية الحماية الخاصة بك. في الجزء التالي، سنتعمق في ميزات الحماية المتقدمة المتوفرة داخل نظام ويندوز نفسه وكيفية تفعيلها لتعزيز دفاعاتك.

ج. كيفية تفعيل ميزات الحماية المتقدمة في ويندوز:

إلى جانب الممارسات الجيدة وبرامج الحماية الخارجية، يوفر نظام التشغيل ويندوز نفسه (بإصداريه 10 و 11) طبقات دفاعية إضافية قوية يجب عليك تفعيلها والاستفادة منها. لنبدأ بالميزة التي كانت محور مقالك القديم، ونوضح كيفية تفعيلها اليوم:

“الوصول المتحكم به للمجلدات” (Controlled Folder Access): حارس ملفاتك الشخصي

ما هي هذه الميزة؟ هي درع واقٍ مدمج في “أمان ويندوز” (Windows Security) مصمم خصيصًا لحماية مجلداتك الهامة (مثل المستندات، الصور، الفيديو، سطح المكتب، وغيرها من المجلدات التي يمكنك إضافتها يدويًا) من العبث بها أو تشفيرها بواسطة تطبيقات غير معروفة أو غير مصرح بها. ببساطة، أي تطبيق غير موثوق يحاول تعديل ملف داخل هذه المجلدات المحمية، سيتم منعه تلقائيًا، وهي آلية فعالة جدًا ضد فيروسات الفدية التي تحاول تشفير ملفاتك.

خطوات التفعيل (ويندوز 10 و ويندوز 11 – الخطوات متطابقة تقريبًا):

- افتح تطبيق “أمان ويندوز” (Windows Security). يمكنك البحث عنه في قائمة ابدأ، أو النقر على أيقونة الدرع في شريط المهام.

- انتقل إلى قسم “الحماية من الفيروسات والمخاطر” (Virus & threat protection).

- مرر للأسفل حتى تجد قسم “الحماية من برامج الفدية” (Ransomware protection) وانقر على “إدارة الحماية من برامج الفدية” (Manage ransomware protection).

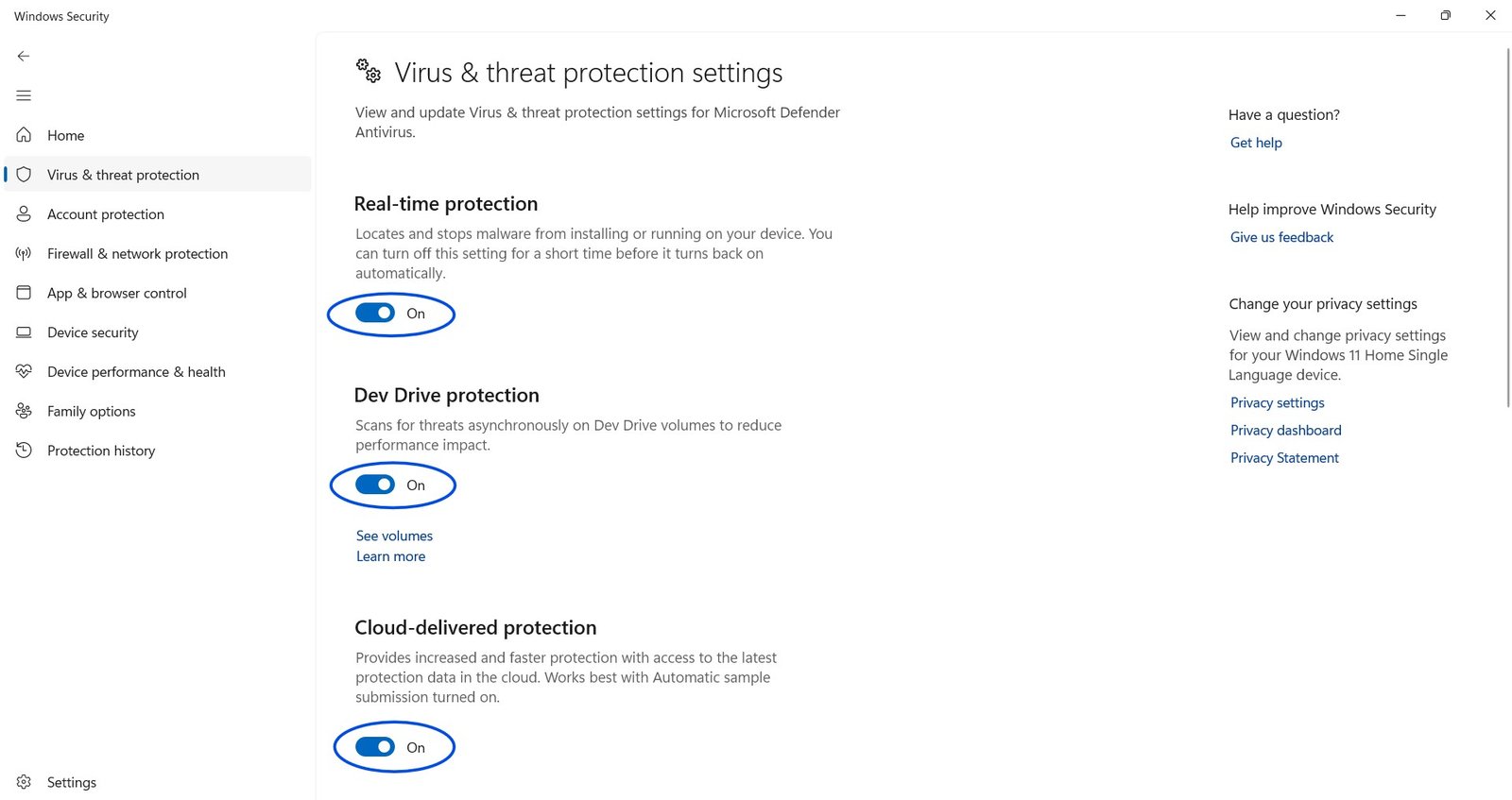

![اعدادات الحماية من فيروسات الفدية في ويندوز]()

صورة توضيحية تظهر واجهة “الحماية من الفيروسات والمخاطر” مع تحديد قسم “الحماية من برامج الفدية - ستجد مفتاح تبديل بجوار “الوصول المتحكم به للمجلدات” (Controlled folder access). قم بتفعيله ليصبح في وضع “تشغيل” (On).

ماذا لو منعت الميزة تطبيقًا أثق به؟ في بعض الأحيان، قد تكون الميزة صارمة بعض الشيء وتمنع تطبيقًا شرعيًا تثق به (مثل برنامج تعديل صور يحاول حفظ ملف في مجلد “الصور” المحمي). لا تقلق، يمكنك بسهولة السماح لهذا التطبيق بالوصول:

- في نفس شاشة “إدارة الحماية من برامج الفدية”، انقر على “السماح لتطبيق من خلال الوصول المتحكم به للمجلدات” (Allow an app through Controlled folder access).

- انقر على زر “+ إضافة تطبيق مسموح به” (+ Add an allowed app).

- اختر “استعراض كل التطبيقات” (Browse all apps).

- انتقل إلى مجلد تثبيت البرنامج الذي تثق به وحدد ملفه التنفيذي (عادةً ما ينتهي بـ .exe)، ثم انقر على “فتح” (Open).

التأكد من تفعيل “أمان ويندوز” (Windows Security) بالكامل:

ميزة “الوصول المتحكم به للمجلدات” تعمل بشكل أفضل كجزء من منظومة “أمان ويندوز” المتكاملة. تأكد من أن المكونات الأساسية الأخرى نشطة:

- افتح “أمان ويندوز” (Windows Security) مرة أخرى.

- تحقق من قسم “الحماية من الفيروسات والمخاطر”: تأكد من أن “الحماية في الوقت الحقيقي” (Real-time protection) و “الحماية المستندة إلى السحابة” (Cloud-delivered protection) في وضع “تشغيل” (On).

- تحقق من قسم “جدار الحماية وحماية الشبكة” (Firewall & network protection): تأكد من أن جدار الحماية نشط للشبكة التي تتصل بها حاليًا (خاصة أو عامة). يفضل أن ترى علامات اختيار خضراء بجانب هذه الأقسام، مما يشير إلى أن كل شيء يعمل بشكل سليم.

استخدام OneDrive للحماية والاسترداد:

أكثر من مجرد تخزين سحابي! خدمة OneDrive المدمجة في ويندوز ليست مجرد مساحة لتخزين ملفاتك على الإنترنت، بل هي أداة قوية لحماية بياناتك واستعادتها، خاصة في مواجهة فيروسات الفدية:

- النسخ الاحتياطي التلقائي للمجلدات الهامة (Known Folder Move): يمكنك إعداد OneDrive لعمل نسخة احتياطية تلقائية ومستمرة لمجلداتك الأساسية (سطح المكتب “Desktop”، المستندات “Documents”، والصور “Pictures”) في السحابة. هذا يعني أنه حتى لو تعرض جهازك للتلف أو الضياع، ستظل ملفاتك في هذه المجلدات آمنة ومتاحة من أي جهاز آخر. لتفعيل هذه الميزة، ابحث عن إعدادات OneDrive (عادةً من أيقونته في منطقة الإعلام بجوار الساعة)، وانتقل إلى قسم “النسخ الاحتياطي” (Backup) ثم “إدارة النسخ الاحتياطي” (Manage backup).

- [صورة توضيحية تظهر إعدادات النسخ الاحتياطي في OneDrive]

- المنقذ السحري بعد الهجوم: “محفوظات الإصدارات” (Version History)! هذه الميزة لا تقدر بثمن. إذا تمكن فيروس الفدية من تشفير ملفاتك التي يتم مزامنتها مع OneDrive، فإن OneDrive يحتفظ تلقائيًا بإصدارات سابقة من هذه الملفات (عادة لمدة تصل إلى 30 يومًا). هذا يعني أنه يمكنك ببساطة تسجيل الدخول إلى حسابك على موقع OneDrive.com، والذهاب إلى الملف المشفر، والنقر بزر الماوس الأيمن عليه (أو النقر على النقاط الثلاث بجانبه)، واختيار “محفوظات الإصدارات” (Version history)، ثم استعادة إصدار سابق للملف قبل تشفيره! هذه الطريقة يمكن أن تنقذ بياناتك حرفيًا بعد وقوع الهجوم، حتى لو لم يكن لديك نسخ احتياطي منفصل.

- [صورة توضيحية تظهر خيار “محفوظات الإصدارات” لملف في واجهة OneDrive على الويب]

من خلال تفعيل “الوصول المتحكم به للمجلدات”، والتأكد من أن “أمان ويندوز” نشط، والاستفادة من ميزات النسخ الاحتياطي واستعادة الإصدارات في OneDrive، تكون قد أضفت طبقات دفاعية قوية جدًا باستخدام الأدوات التي توفرها لك مايكروسوفت بالفعل داخل نظام ويندوز. الخطوة التالية في استراتيجيتنا هي الأهم على الإطلاق لضمان النجاة من أي هجوم: النسخ الاحتياطي.

د. قوة النسخ الاحتياطي (Backup): خط الدفاع الأخير والأهم

لنكن واضحين تمامًا: إذا فشلت كل دفاعاتك الأخرى، وتمكن فيروس الفدية من تشفير ملفاتك، فإن النسخة الاحتياطية السليمة والحديثة هي طريقك الوحيد والمضمون لاستعادة بياناتك بالكامل دون الحاجة إلى الرضوخ لمطالب المبتزين ودفع الفدية. في مواجهة هجوم فدية ناجح، لا يوجد حل سحري آخر يمكنك الاعتماد عليه بنفس درجة الموثوقية. لذا، فإن امتلاك استراتيجية نسخ احتياطي قوية ليس مجرد رفاهية، بل هو ضرورة قصوى في عالمنا الرقمي اليوم (وخاصة ونحن في عام 2025).

قاعدة 3-2-1 للنسخ الاحتياطي: وصفتك للنجاة لضمان فعالية نسخك الاحتياطية، يوصي الخبراء باتباع استراتيجية بسيطة تُعرف بقاعدة “3-2-1”:

- 3 نسخ: احتفظ بثلاث نسخ على الأقل من بياناتك الهامة. النسخة الأولى هي بياناتك الأصلية الموجودة على جهازك، بالإضافة إلى نسختين احتياطيتين.

- على وسيطين مختلفين: قم بتخزين هذه النسخ على نوعين مختلفين على الأقل من وسائط التخزين. على سبيل المثال، نسخة على القرص الصلب الداخلي لجهازك (الأصلية)، ونسخة على قرص صلب خارجي (Backup 1)، ونسخة على خدمة تخزين سحابي (Backup 2). هذا يحميك في حالة فشل نوع واحد من الوسائط.

- نسخة واحدة خارج الموقع (Off-site): تأكد من أن نسخة احتياطية واحدة على الأقل محفوظة في مكان جغرافي منفصل عن جهاز الكمبيوتر الخاص بك والنسخة الاحتياطية الأخرى. التخزين السحابي يحقق هذا الشرط تلقائيًا. بدلاً من ذلك، يمكنك الاحتفاظ بقرص صلب خارجي في مكان آخر (مثل مكتبك في العمل، أو منزل صديق أو قريب موثوق). هذا يحمي بياناتك من الكوارث المحلية مثل الحريق، أو السرقة، أو حتى هجوم فدية قد ينتشر إلى الأجهزة المتصلة محليًا.

مقالات متعلقة:

- دليل يشرح عمل النسخ الاحتياطي ويندوز وأهم ملفاته لإستعادتها لاحقاً

افضل برامج النسخ الاحتياطي للكمبيوتر – المجانية والمدفوعة لحفظ البيانات بأمان

أنواع وطرق النسخ الاحتياطي الشائعة:

- الأقراص الصلبة الخارجية (External HDDs/SSDs): خيار شائع ومناسب لتخزين كميات كبيرة من البيانات بسرعة وبتكلفة معقولة نسبيًا. يمكنك توصيلها وقت الحاجة للنسخ أو الاستعادة.

- الخدمات السحابية (Cloud Storage): خدمات مثل OneDrive (الذي ناقشناه سابقًا لقدراته الممتازة في استعادة الإصدارات)، Google Drive، Dropbox، iCloud وغيرها، توفر نسخًا احتياطيًا تلقائيًا خارج الموقع، مع سهولة الوصول إلى الملفات من أي مكان. غالبًا ما تتضمن ميزات أمان إضافية مثل سجل الإصدارات.

- وحدات التخزين الشبكي (NAS – Network Attached Storage): أجهزة تخزين متصلة بشبكتك المنزلية أو المكتبية، توفر سعات تخزين كبيرة وحلول نسخ احتياطي مركزية لأجهزة متعددة. تعتبر خيارًا متقدمًا ومناسبًا للمستخدمين الذين لديهم كميات كبيرة من البيانات.

- نصيحة ذهبية لا تقدر بثمن: افصل وسائط النسخ الاحتياطي! إذا كنت تستخدم قرصًا صلبًا خارجيًا للنسخ الاحتياطي (وهو أمر شائع وموصى به)، فمن الضروري جدًا أن تقوم بفصله عن جهاز الكمبيوتر بمجرد اكتمال عملية النسخ الاحتياطي. لماذا؟ ببساطة، إذا ظل القرص الصلب متصلاً بجهازك أثناء وقوع هجوم فيروس الفدية، فقد يتمكن الفيروس من الوصول إلى هذا القرص وتشفير ملفات النسخ الاحتياطي الموجودة عليه أيضًا! هذا سيجعل نسختك الاحتياطية عديمة الفائدة تمامًا عندما تكون في أمس الحاجة إليها. اجعل فصل القرص بعد النسخ عادة مقدسة.

- اختبر نسخك الاحتياطية بانتظام! النسخة الاحتياطية التي لم يتم اختبارها قد لا تكون نسخة احتياطية على الإطلاق! لا تنتظر وقوع كارثة لتكتشف أن نسخك الاحتياطية تالفة أو غير كاملة أو أنك لا تعرف كيفية استعادة الملفات منها. خصص وقتًا بشكل دوري (مرة كل شهر أو كل بضعة أشهر مثلاً) لاختبار عملية الاستعادة. حاول استرجاع بعض الملفات العشوائية (مستند، صورة، إلخ) من نسختك الاحتياطية وتأكد من أنها تعمل بشكل سليم. هذا يضمن سلامة بياناتك ويعطيك الثقة في قدرتك على التعافي عند الحاجة.

إن وجود استراتيجية نسخ احتياطي قوية ومنتظمة ومختبرة، مع اتباع قاعدة 3-2-1 والحرص على فصل الوسائط الخارجية، هو صمام الأمان الحقيقي الذي يمنحك القدرة على تجاوز هجوم فيروس الفدية بأقل الخسائر الممكنة. الآن، ماذا لو حدث الأسوأ بالفعل؟ لنتحدث عن خطوات الاستجابة الصحيحة.

4. ماذا تفعل إذا تعرضت للإصابة بفيروس فدية بالفعل؟)

اكتشاف أن ملفاتك قد تم تشفيرها وأن جهازك أصبح رهينة هو موقف صادم ومثير للقلق بلا شك. لكن أهم شيء في هذه اللحظة هو التحلي بالهدوء واتباع خطوات مدروسة ومنهجية. التصرف المتسرع أو المذعور قد يؤدي إلى تفاقم المشكلة. إليك خطة العمل التي يجب اتباعها فور اكتشاف الإصابة:

- العزل الفوري والكامل للجهاز المصاب: هذه هي الخطوة الأولى والأكثر أهمية على الإطلاق ويجب تنفيذها فورًا. قم بفصل الكمبيوتر المصاب عن أي شبكة يتصل بها:

- افصل كابل الشبكة (Ethernet) إذا كان متصلاً سلكيًا.

- أوقف تشغيل اتصال Wi-Fi فورًا.

- افصل أي أجهزة تخزين خارجية متصلة بالجهاز، مثل الأقراص الصلبة الخارجية (External Hard Drives) ومحركات أقراص USB (الفلاشات). لماذا؟ لمنع فيروس الفدية من الانتشار إلى أجهزة أخرى على نفس الشبكة (أجهزة كمبيوتر أخرى، هواتف، أجهزة تخزين شبكي NAS) أو تشفير ملفات النسخ الاحتياطي الموجودة على الأقراص الخارجية إذا كانت لا تزال متصلة. العزل هو مفتاح احتواء الضرر.

- لا تدفع الفدية أبدًا! (مهما بدا الأمر مغريًا): قد تبدو رسالة الفدية وكأنها تقدم لك الحل السهل والسريع لاستعادة ملفاتك، لكن جميع خبراء الأمن السيبراني حول العالم، بما في ذلك كاسبرسكي ومايكروسوفت والسلطات المختصة، ينصحون بشدة بعدم دفع الفدية للأسباب التالية:

- لا يوجد ضمان لاستعادة ملفاتك: أنت تتعامل مع مجرمين. ليس هناك ما يضمن أنهم سيرسلون لك مفتاح فك تشفير صحيحًا وعاملاً بعد الدفع. قد يأخذون المال ويختفون، أو قد يكون المفتاح تالفًا أو غير فعال.

- أنت تشجع الجريمة: دفع الفدية يمول عمليات هؤلاء المجرمين ويؤكد لهم أن نموذج عملهم الإجرامي مربح، مما يشجعهم على تطوير هجماتهم واستهداف المزيد من الضحايا في المستقبل.

- قد تصبح هدفًا مرة أخرى: دفع الفدية قد يضع علامة عليك كشخص مستعد للدفع، مما يجعلك هدفًا محتملاً لهجمات مستقبلية من نفس المجموعة أو مجموعات أخرى.

- مشاكل قانونية وأخلاقية: في بعض الحالات والبلدان، قد يكون دفع الفدية لجماعات إجرامية معينة غير قانوني أو يثير مشاكل أخلاقية.

- حاول تحديد نوع فيروس الفدية (إن أمكن): معرفة السلالة المحددة من فيروس الفدية التي أصابت جهازك قد تساعد في العثور على حل (وإن كان ذلك نادرًا). يمكنك استخدام أدوات ومواقع مجانية عبر الإنترنت لمحاولة التعرف على الفيروس، مثل:

- ID Ransomware (التابع لشركة Emsisoft).

- Crypto Sheriff (الموجود على موقع No More Ransom). عادةً، تتطلب هذه الأدوات تحميل نسخة من “رسالة الفدية” التي تظهر لك، أو مثال لملف تم تشفيره. هام: هذه الأدوات مفيدة للمحاولة، لكنها ليست مضمونة دائمًا في التعرف على الفيروس، وحتى لو تعرفت عليه، فهذا لا يعني بالضرورة وجود أداة لفك التشفير.

- ابحث عن أدوات فك تشفير مجانية (تحقق ولكن لا تعتمد عليها كليًا): قبل أن تقرر مسح كل شيء والبدء من جديد، قم بزيارة موقع No More Ransom. هذا الموقع هو مبادرة دولية مشروعة تشارك فيها جهات إنفاذ القانون وشركات أمنية رائدة (مثل كاسبرسكي). يوفر الموقع مجموعة من أدوات فك التشفير المجانية التي تم تطويرها لبعض سلالات فيروسات الفدية المعروفة (عادةً الأقدم أو تلك التي تمكنت السلطات من مصادرة خوادمها والحصول على مفاتيحها). تنويه هام جدًا: للأسف، لا تتوفر أدوات فك تشفير لمعظم فيروسات الفدية الحديثة والمتطورة. لكن لا يضر أن تتحقق من الموقع بسرعة، خاصة إذا تمكنت من تحديد اسم الفيروس في الخطوة السابقة.

- الاستعادة من النسخ الاحتياطي: طوق النجاة الحقيقي! إذا كنت قد اتبعت النصائح في القسم السابق حول النسخ الاحتياطي (قاعدة 3-2-1، نسخ منتظمة، نسخ خارج الموقع/غير متصلة)، فهذه هي اللحظة التي تؤتي فيها جهودك ثمارها. الاستعادة من نسخة احتياطية سليمة وحديثة هي الطريقة الأكثر فعالية وموثوقية لاستعادة بياناتك بالكامل. بعد التأكد من تنظيف الجهاز المصاب تمامًا (انظر الخطوة التالية) أو باستخدام جهاز كمبيوتر آخر نظيف، قم ببساطة باستعادة ملفاتك من مصدر النسخ الاحتياطي الخاص بك (القرص الصلب الخارجي، الخدمة السحابية مثل OneDrive أو Google Drive، جهاز NAS، إلخ).

- تنظيف النظام المصاب تمامًا: من الضروري جدًا التأكد من إزالة فيروس الفدية وأي مكونات خبيثة أخرى بشكل كامل من جهازك قبل استعادة ملفاتك إليه (إلا إذا كنت ستستخدم جهازًا جديدًا تمامًا). عدم التنظيف بشكل صحيح قد يؤدي إلى إعادة تشفير ملفاتك المستعادة! لديك خياران رئيسيان:

- فحص شامل بمكافح الفيروسات في الوضع الآمن (Safe Mode): أعد تشغيل جهاز الكمبيوتر في “الوضع الآمن” (أو “الوضع الآمن مع الاتصال بالشبكة” إذا كنت بحاجة لتحديث برنامج الحماية). ثم قم بإجراء فحص كامل وشامل للنظام باستخدام برنامج مكافحة فيروسات قوي ومحدث (مثل Kaspersky، أو Microsoft Defender، أو غيره).

- إعادة تثبيت ويندوز بالكامل (الحل الأكثر أمانًا والموصى به): الطريقة الأكثر ضمانًا للتخلص التام من الإصابة وأي بقايا محتملة أو أبواب خلفية قد يكون الفيروس تركها هي إعادة تثبيت نظام التشغيل ويندوز بالكامل من الصفر (Clean Installation). هذا يعني مسح القرص الصلب الرئيسي (عادةً C:) وتركيب نسخة نظيفة وجديدة من ويندوز. بعد ذلك، يمكنك إعادة تثبيت برامجك الأساسية ثم استعادة بياناتك الشخصية من نسختك الاحتياطية النظيفة.

- الإبلاغ عن الحادثة: فيروس الفدية هو جريمة إلكترونية. الإبلاغ عنها يساعد السلطات وشركات الأمن على تتبع المهاجمين وفهم التهديدات بشكل أفضل وحماية الآخرين. قم بالإبلاغ إلى:

- السلطات المحلية المختصة بمكافحة الجرائم الإلكترونية: في مصر، يمكنك التواصل مع الإدارة العامة لتكنولوجيا المعلومات بوزارة الداخلية أو الجهات المعنية الأخرى.

- شركة برنامج الحماية الذي تستخدمه: إبلاغهم يساعدهم على تحليل العينة وتحسين قدرات الكشف لديهم وربما المساعدة في تطوير أدوات فك تشفير مستقبلية.

- جهات الأمن السيبراني الوطنية (إن وجدت): قد تكون هناك هيئات وطنية مسؤولة عن تلقي بلاغات الحوادث السيبرانية في بلدك.

باتباع هذه الخطوات بهدوء ومنهجية، يمكنك التعامل مع الموقف الصعب للإصابة بفيروس الفدية بأفضل طريقة ممكنة وتقليل الأضرار وزيادة فرص التعافي الناجح (خاصةً إذا كانت لديك نسخ احتياطية!).

5. أفضل برامج لمكافحة فيروسات الفدية ومصادر إضافية مفيدة

إن اختيار برنامج الحماية المناسب يمثل ركيزة أساسية في استراتيجيتك الدفاعية. بينما لا يوجد حل سحري يضمن حماية بنسبة 100%، فإن الاعتماد على حلول أمنية شاملة وذات سمعة طيبة يوفر طبقات حماية حيوية ضد مجموعة واسعة من التهديدات، بما في ذلك فيروسات الفدية.

- برامج وحلول حماية موثوقة:

- Kaspersky: كما لاحظت، استندنا كثيرًا إلى خبرات كاسبرسكي في إعداد هذا الدليل. تقدم الشركة مجموعة من الحلول الأمنية القوية (مثل Kaspersky Internet Security أو Kaspersky Total Security) التي تحظى بتقييمات عالية عالميًا وتشتهر بقدراتها المتقدمة في اكتشاف البرمجيات الخبيثة وتقنياتها المخصصة لمكافحة فيروسات الفدية التي تعتمد على تحليل السلوك المشبوه.

- Microsoft Defender Antivirus: لا تستهن أبدًا بقوة برنامج الحماية المدمج في نظامي التشغيل ويندوز 10 وويندوز 11! لقد تطور Microsoft Defender بشكل كبير وأصبح حلاً أمنيًا فعالاً وقوياً يوفر حماية في الوقت الحقيقي، وميزات حماية من فيروسات الفدية (مثل “الوصول المتحكم به للمجلدات” الذي شرحناه)، ويستفيد من الذكاء السحابي مايكروسوفت – كل ذلك مجانًا. فقط تأكد دائمًا من أنه ممكّن ويعمل ويتم تحديثه باستمرار.

- شركات حماية أخرى مرموقة: يوجد العديد من الشركات الممتازة الأخرى التي تقدم حلول حماية شاملة وموثوقة. يمكنك البحث عن حلول من شركات مثل Bitdefender، ESET، Norton، Malwarebytes وغيرها. عند الاختيار، ابحث عن نتائج اختبارات مستقلة (من مختبرات مثل AV-Comparatives أو AV-TEST) وركز على الميزات التي تعلن عنها الشركة بخصوص الحماية الاستباقية ضد فيروسات الفدية (Ransomware Protection / Behavioral Detection).

- مصدر لا غنى عنه: مشروع “No More Ransom”

- في حال وقوع الأسوأ (لا قدر الله)، فإن هذا الموقع هو وجهتك الأولى للبحث عن أمل

- كما ذكرنا سابقًا، هو موقع رسمي نتاج تعاون دولي بين جهات إنفاذ القانون وخبراء الأمن، ويقدم أدوات فك تشفير مجانية لبعض سلالات فيروسات الفدية التي تمكن الخبراء من كسر تشفيرها أو الحصول على مفاتيحها. قم بحفظ رابط الموقع في مكان آمن.

- أدوات إضافية مفيدة لتعزيز أمانك:

- أدوات فحص الروابط المشبوهة: قبل النقر على أي رابط يثير شكوكك (في بريد إلكتروني، رسالة، أو حتى على موقع ويب)، يمكنك نسخ الرابط ولصقه في أداة فحص متخصصة مثل VirusTotal (اذهب إلى الموقع واختر قسم URL). هذه الأدوات تفحص الرابط عبر محركات أمان متعددة للبحث عن أي علامات خطورة معروفة. بعض إضافات المتصفح من شركات الحماية توفر أيضًا فحصًا فوريًا للروابط.

- مديرو كلمات المرور (Password Managers): نؤكد مرة أخرى على أهميتهم البالغة. استخدام مدير كلمات مرور موثوق (مثل Bitwarden وهو خيار شائع ومفتوح المصدر وبه خطة مجانية جيدة، أو 1Password, LastPass, KeePass وهو خيار يعمل دون اتصال بالإنترنت) يساعدك على إنشاء كلمات مرور قوية وفريدة لكل حساباتك وتخزينها بشكل آمن، مما يغلق بابًا كبيرًا أمام محاولات الاختراق.

- أدوات حظر الإعلانات الموثوقة (Ad Blockers): استخدام أداة حظر إعلانات ذات سمعة جيدة ومفتوحة المصدر مثل uBlock Origin يمكن أن يساعد في منع تحميل الإعلانات الخبيثة (Malvertising) التي تعد إحدى طرق انتشار فيروسات الفدية. لكن استخدمها بحذر واختر الأدوات الموثوقة فقط، وكن على علم بأنها قد تؤثر أحيانًا على وظائف بعض المواقع.

- لمزيد من القراءة المتعمقة (مصادر هذا الدليل):

- إذا كنت ترغب في التعمق أكثر في التفاصيل التقنية أو قراءة الإرشادات الأصلية التي اعتمدنا عليها بشكل أساسي في هذا المقال، يمكنك زيارة الروابط التالية:

استخدم هذه البرامج والمصادر والأدوات بحكمة كجزء من استراتيجية دفاعية شاملة ومتعددة الطبقات. البقاء آمنًا في عالم الإنترنت يتطلب مزيجًا من الأدوات الصحيحة والممارسات اليقظة.

(خاتمة): تلخيص لموضوعنا حول الحماية من فيروسات Ransomware

لقد قطعنا شوطًا طويلاً في هذا الدليل الشامل، ونأمل أن تكون الآن مجهزًا بشكل أفضل لمواجهة خطر فيروسات الفدية المتزايد في عام 2025 وما بعده. إذا أردنا تلخيص جوهر الحماية في كلمات قليلة، فهي تتمحور حول هذه الركائز الأساسية التي لا غنى عنها:

- التحديث المستمر: حافظ على تحديث نظام التشغيل وجميع برامجك بدون تأخير.

- الحذر واليقظة الرقمية: فكر مرتين قبل النقر أو التحميل أو الوثوق بأي رسالة أو مصدر غير مؤكد.

- برامج الحماية الفعالة: استخدم حلاً أمنيًا شاملاً وموثوقًا وحافظ على تحديثه ونشاطه.

- النسخ الاحتياطي المنتظم والمختبر: هو خط دفاعك الأخير والأكثر أهمية، استثمر فيه بجدية واختبره دوريًا.

- تفعيل ميزات ويندوز المتقدمة: استفد من الأدوات المدمجة مثل “الوصول المتحكم به للمجلدات” لتعزيز حمايتك.

تذكر دائمًا أن الأمن الرقمي ليس حلاً سحريًا يتم تطبيقه مرة واحدة وينتهي الأمر؛ بل هو رحلة مستمرة ومسؤولية شخصية تتطلب وعيًا دائمًا، ويقظة مستمرة، والتزامًا بتطبيق الممارسات الأمنية الجيدة يومًا بعد يوم. عالم التهديدات يتغير ويتطور باستمرار، وكذلك يجب أن تكون دفاعاتنا وعاداتنا.

نأمل في “مجنون كمبيوتر” أن يكون هذا الدليل قد قدم لك الفائدة والمعرفة اللازمة لتأمين عالمك الرقمي بشكل أفضل. هل لديك أي أسئلة حول ما ورد في المقال؟ هل واجهت تجربة مع فيروسات الفدية وترغب في مشاركتها ليستفيد منها الآخرون؟ هل لديك نصائح إضافية؟ شاركنا بها في قسم التعليقات أدناه! دعونا نتعلم ونحمي بعضنا البعض. ابقوا آمنين!

اقرأ أيضاً: تعرف على اخطر انواع فيروسات الكمبيوتر وماذا تفعل بضحاياها!