8 نصائح أساسية للحماية من تطبيقات اختراق الواي فاي

في عالمنا الرقمي المتصل، أصبحت شبكة الواي فاي شريانًا حيويًا لا غنى عنه في حياتنا اليومية. فهي تتيح لنا الاتصال بالإنترنت بسهولة وسرعة، سواء في المنزل أو العمل أو الأماكن العامة. ولكن، هل فكرت يومًا في الجانب المظلم لهذه الراحة؟ هل تساءلت عن مدى أمان هذه الشبكة التي نعتمد عليها بشكل كبير؟

لسوء الحظ، قد يتعرض البعض لاستغلال ثغرات في شبكات الواي فاي للوصول غير المصرح به إلى بياناتك الشخصية، بل وربما سرقة معلوماتك الحساسة. قد يبدو الأمر وكأنه سيناريو من فيلم تجسس، ولكن الحقيقة هي أن هناك تطبيقات وبرامج متاحة يمكن استخدامها لاختراق شبكات الواي فاي، بعضها سهل الاستخدام حتى للمبتدئين.

لا داعي للقلق، فنحن هنا لن نثير الذعر، بل لتسليط الضوء على المخاطر المحتملة وتزويدك بالمعرفة اللازمة لحماية نفسك وبياناتك. في هذا المقال، سنكشف عن كيفية عمل تطبيقات اختراق الواي فاي، وسنقدم لك نصائح وإرشادات عملية لتأمين شبكتك والحفاظ على خصوصيتك.

فالأمن السيبراني ليس ترفًا، بل ضرورة حتمية في عصرنا الرقمي. باتخاذ خطوات بسيطة وفعالة، يمكنك تحصين نفسك ضد المتسللين والحفاظ على أمان معلوماتك الثمينة.

تنويه الكاتب (معدل):

تم تحديث هذا المقال في [يوليو 2024] ليقدم معلومات شاملة حول كيفية حماية شبكة الواي فاي من تطبيقات الاختراق. حرصًا على عدم تسهيل الوصول إلى أدوات غير قانونية، تم حذف أي إشارة إلى تطبيقات أو برامج قد تستخدم في هذا الغرض.

نؤمن بأهمية الاختراق الأخلاقي ودوره في تحسين أمن الشبكات، ونشجع المهتمين على البحث عن دورات تدريبية متخصصة في هذا المجال، مثل دورة Certified Wireless Security Professional (CWSP) التي تقدمها عدة مراكز تدريبية متخصصة وتؤهلك للحصول على شهادة معترف بها دوليًا في هذا المجال.

ملاحظة: تأكد من اختيار دورة تدريبية أو موارد موثوقة ومعترف بها في مجال الأمن السيبراني.

انواع تطبيقات اختراق الواي فاي

تتنوع تطبيقات اختراق الواي فاي في طبيعتها وطريقة عملها، ولكن يمكن تقسيمها إلى ثلاث فئات رئيسية:

- تطبيقات فحص الثغرات الأمنية: تقوم هذه التطبيقات بفحص شبكة الواي فاي بحثًا عن نقاط ضعف أو ثغرات أمنية يمكن استغلالها للوصول غير المصرح به. قد تكشف هذه التطبيقات عن كلمات مرور ضعيفة، أو إعدادات غير آمنة، أو أجهزة قديمة غير محدثة.

- تطبيقات كسر كلمات المرور: تعمل هذه التطبيقات على تجربة مجموعات مختلفة من كلمات المرور لمحاولة تخمين كلمة مرور شبكة الواي فاي. قد تستخدم هذه التطبيقات قواميس كلمات المرور الشائعة، أو تقوم بإنشاء مجموعات عشوائية من الأحرف والأرقام.

- تطبيقات التجسس: تهدف هذه التطبيقات إلى مراقبة حركة المرور على شبكة الواي فاي وتسجيل البيانات المرسلة والمستقبلة. يمكن استخدامها لسرقة المعلومات الشخصية، مثل كلمات المرور وأرقام بطاقات الائتمان، أو لتتبع سجل التصفح.

من المهم التأكيد على أن استخدام هذه التطبيقات لاختراق شبكات الواي فاي دون إذن مالكها يعد جريمة يعاقب عليها القانون. يجب استخدام هذه الأدوات فقط لأغراض الاختبار الأخلاقي ولتقييم أمان الشبكات الخاصة بك.

كيف تعمل تطبيقات اختراق الواي فاي؟

“تعتمد هذه التطبيقات على استغلال نقاط الضعف والثغرات الأمنية في شبكات الواي فاي، وقد تم توثيق العديد من حالات الهجوم الناجحة في دراسة شاملة نشرت في IEEE Xplore بعنوان “Security in Wireless Networks: Analysis of Wi-Fi Security and Attack Cases Study”.”

ومن أبرز هذه الأساليب:

- هجمات القوة الغاشمة (Brute-force attacks): تقوم هذه الهجمات بتجربة جميع التوليفات الممكنة لكلمة المرور حتى يتم العثور على الكلمة الصحيحة. قد يستغرق هذا النوع من الهجمات وقتًا طويلاً، ولكنه فعال في حالة استخدام كلمات مرور ضعيفة أو سهلة التخمين.

- هجمات القاموس (Dictionary attacks): تعتمد هذه الهجمات على استخدام قواميس تحتوي على كلمات مرور شائعة أو مسربة. يتم تجربة هذه الكلمات بسرعة حتى يتم العثور على الكلمة الصحيحة.

- استغلال الثغرات الأمنية (Vulnerability exploitation): تستغل هذه الهجمات نقاط الضعف في البرامج الثابتة (firmware) الخاصة بأجهزة الراوتر أو في بروتوكولات الأمان المستخدمة. قد تسمح هذه الثغرات للمهاجمين بالوصول إلى الشبكة دون الحاجة إلى معرفة كلمة المرور.

- هجمات WPS (Wi-Fi Protected Setup attacks): تستغل هذه الهجمات ميزة WPS التي تتيح للمستخدمين الاتصال بشبكة الواي فاي بسهولة باستخدام رقم تعريف شخصي (PIN) مكون من 8 أرقام. يمكن لتطبيقات الاختراق كسر هذا الرمز بسهولة نسبيًا.

- هجمات Evil Twin: يقوم المهاجم بإنشاء نقطة وصول واي فاي مزيفة تحمل نفس اسم شبكتك. عندما تتصل الأجهزة بهذه الشبكة المزيفة، يمكن للمهاجم اعتراض حركة المرور وسرقة البيانات.

- هجمات Man-in-the-Middle (MitM): يتمركز المهاجم بين جهازك وجهاز الراوتر، مما يسمح له باعتراض حركة المرور وتعديلها. يمكن استخدام هذه الهجمات لسرقة البيانات أو حقن البرمجيات الخبيثة.

من بين الثغرات الأمنية الشائعة في شبكات الواي فاي:

- استخدام كلمات مرور ضعيفة أو سهلة التخمين.

- عدم تغيير كلمة المرور الافتراضية لجهاز الراوتر.

- تمكين ميزة WPS.

- عدم تحديث البرامج الثابتة (Firmware) لجهاز الراوتر.

- عدم استخدام تشفير قوي لحركة المرور.

من الضروري أن تكون على دراية بهذه الأساليب والتقنيات لتتمكن من حماية شبكتك بشكل فعال. في القسم التالي، سنقدم لك نصائح وإرشادات عملية لتأمين شبكة الواي فاي الخاصة بك.

كيفية حماية شبكة الواي فاي من الاختراق

للحفاظ على أمان شبكتك وحماية بياناتك من المتطفلين، إليك بعض النصائح والإرشادات العملية التي يمكنك اتباعها:

- كلمة المرور: حصنك الأول

- اختر كلمة مرور قوية وفريدة: تجنب استخدام كلمات مرور سهلة التخمين مثل “123456” أو “password”. استخدم مزيجًا من الأحرف الكبيرة والصغيرة والأرقام والرموز. يمكنك الاستعانة بمولد كلمات المرور عبر الإنترنت لإنشاء كلمة مرور قوية وعشوائية.

- غير كلمة المرور بشكل دوري: لا تكتفِ بتعيين كلمة مرور قوية مرة واحدة، بل احرص على تغييرها بانتظام، مثلاً كل 3-6 أشهر. هذا يجعل من الصعب على المتسللين تخمين كلمة المرور الخاصة بك حتى إذا تمكنوا من الحصول عليها في وقت سابق.

- تعطيل WPS: باب خلفي محتمل

- ماذا تعني WPS؟ هي اختصار لـ Wi-Fi Protected Setup، وهي ميزة تتيح لك الاتصال بشبكة الواي فاي بسهولة باستخدام رقم تعريف شخصي (PIN) بدلاً من كلمة المرور.

- لماذا يجب تعطيلها؟ على الرغم من أنها مريحة، إلا أنها تشكل ثغرة أمنية خطيرة. يمكن للمتسللين استغلال هذه الميزة لاختراق شبكتك بسهولة. قم بتعطيلها من صفحة إعدادات الراوتر الخاص بك.

- تشفير WPA3: حماية متقدمة

- ما هو WPA3؟ هو أحدث بروتوكول أمان للواي فاي، ويوفر حماية أقوى من الإصدارات السابقة مثل WPA2.

- كيف يمكنني تمكينه؟ إذا كان جهاز الراوتر الخاص بك يدعم WPA3، قم بتمكينه من إعدادات الأمان. هذا سيساعد على تشفير حركة المرور على شبكتك، مما يجعل من الصعب على المتسللين اعتراضها وقراءتها.

اطلع على مقالنا المخصص لتعرف المزيد عن الفرق بين WEP و WPA و WPA2

- تحديث البرامج الثابتة: سد الثغرات

- ما هي البرامج الثابتة؟ هي البرامج التي تتحكم في عمل جهاز الراوتر الخاص بك.

- لماذا يجب تحديثها؟ تصدر الشركات المصنعة للراوترات تحديثات دورية للبرامج الثابتة لإصلاح الثغرات الأمنية وتحسين الأداء. احرص على تحديث البرامج الثابتة لجهاز الراوتر الخاص بك بانتظام لضمان حصولك على أحدث إصلاحات الأمان.

- جدار الحماية: درع واقي

- ما هو جدار الحماية؟ هو برنامج أو جهاز يراقب حركة المرور الواردة والصادرة من شبكتك ويمنع الوصول غير المصرح به.

- لماذا هو مهم؟ يساعد جدار الحماية على حماية شبكتك من الهجمات الخارجية ويمنع المتسللين من الوصول إلى أجهزتك. تأكد من تمكين جدار الحماية على جهاز الراوتر الخاص بك وعلى أجهزتك الشخصية.

- مراقبة الأجهزة المتصلة: كن يقظًا

- لماذا يجب مراقبة الأجهزة؟ قد يتمكن المتسللون من الوصول إلى شبكتك دون علمك. قم بمراقبة قائمة الأجهزة المتصلة بشبكتك بانتظام وتحقق من أي أجهزة غير معروفة.

اطلع على مقالنا المخصص ( طريقة معرفة مستخدمين الواي فاي المتصلين بالشبكة وحظرهم ) لتعرف الطريقة بالتفصيل.

- تجنب الشبكات العامة: كن حذرًا

- ما هي الشبكات العامة؟ هي شبكات واي فاي مفتوحة للجمهور، مثل تلك الموجودة في المقاهي والمطارات والفنادق.

- لماذا يجب تجنبها؟ تكون هذه الشبكات غير آمنة في كثير من الأحيان، مما يسهل على المتسللين اعتراض حركة المرور وسرقة البيانات. تجنب استخدام هذه الشبكات للوصول إلى المعلومات الحساسة، مثل الخدمات المصرفية عبر الإنترنت أو البريد الإلكتروني.

- شبكة افتراضية خاصة (VPN): حماية إضافية

- ما هي VPN؟ هي خدمة تقوم بتشفير حركة المرور على الإنترنت وإخفاء عنوان IP الخاص بك، مما يوفر لك طبقة إضافية من الأمان والخصوصية.

- متى يجب استخدامها؟ يوصى باستخدام VPN عند الاتصال بشبكات واي فاي عامة أو عند الوصول إلى المعلومات الحساسة عبر الإنترنت.

اطلع على مقالنا ( أفضل برنامج VPN مجاني للكمبيوتر والموبايل ) لتستكشف مزيد الأدوات لحماية هويتك أثناء التصفح.

باتباع هذه النصائح والإرشادات، يمكنك تعزيز أمان شبكة الواي فاي الخاصة بك وحماية بياناتك من المتسللين. تذكر أن الأمن السيبراني هو عملية مستمرة، ويجب أن تكون دائمًا على دراية بالمخاطر المحتملة وتتخذ التدابير اللازمة لحماية نفسك.

كيفية تغيير كلمة مرور جهاز الراوتر:

تعد كلمة مرور جهاز الراوتر بمثابة المفتاح الذي يحمي شبكتك من الدخلاء. إليك خطوات تغييرها:

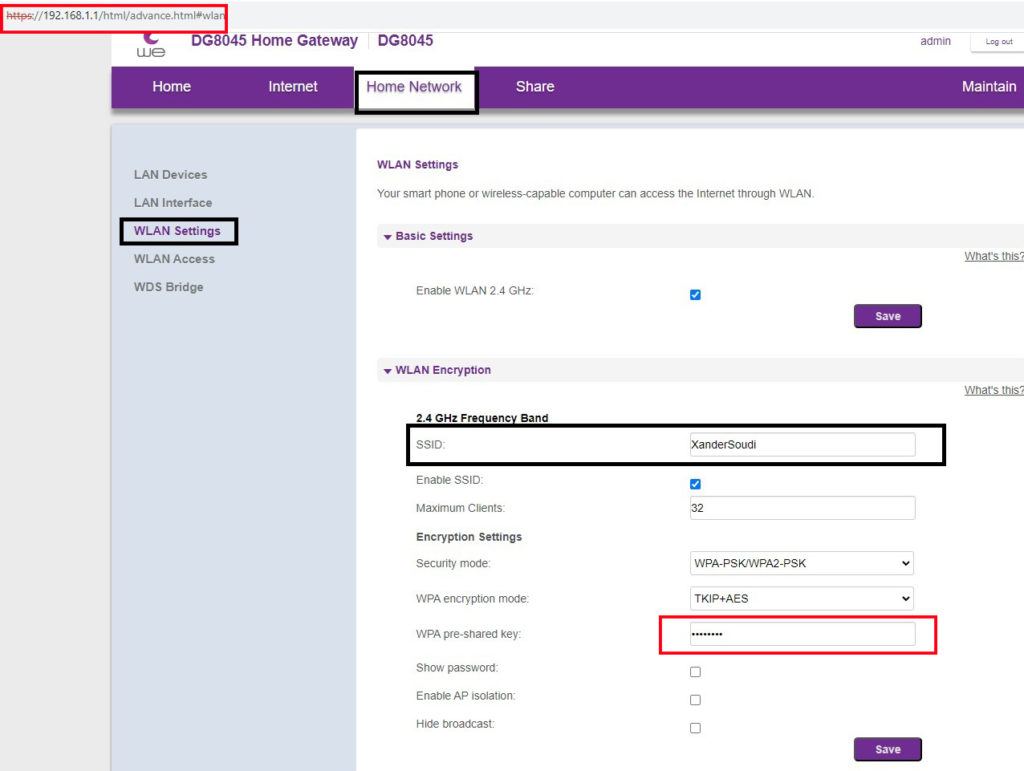

- الدخول إلى إعدادات الراوتر: افتح متصفح الإنترنت واكتب عنوان IP الخاص بالراوتر في شريط العنوان (عادة ما يكون 192.168.1.1 أو 192.168.0.1). ستتم مطالبتك بإدخال اسم المستخدم وكلمة المرور الافتراضيين (يمكنك العثور عليهما في دليل المستخدم أو على ملصق أسفل الراوتر).

- الانتقال إلى إعدادات الواي فاي: ابحث عن قسم يسمى “Wireless” أو “WLAN” أو ما شابه ذلك.

- تغيير كلمة المرور: ابحث عن حقل “Password” أو “Passphrase” وأدخل كلمة المرور الجديدة. تأكد من أنها قوية وفريدة من نوعها (مزيج من الأحرف الكبيرة والصغيرة والأرقام والرموز).

- حفظ الإعدادات: انقر على زر “Save” أو “Apply” لحفظ التغييرات. قد تحتاج إلى إعادة تشغيل الراوتر لتصبح التغييرات سارية المفعول.

هام: قم بتدوين كلمة المرور الجديدة في مكان آمن، حيث ستحتاج إليها للاتصال بالشبكة بعد تغييرها.

كيفية تحديث البرامج الثابتة (Firmware) لجهاز الراوتر

تساعد تحديثات البرامج الثابتة على إصلاح الثغرات الأمنية وتحسين أداء الراوتر. إليك كيفية القيام بذلك:

- تحديد طراز الراوتر: ابحث عن ملصق أسفل الراوتر لتحديد طرازه ورقم الإصدار الحالي للبرامج الثابتة.

- تنزيل أحدث إصدار: انتقل إلى موقع الشركة المصنعة للراوتر وابحث عن قسم “Downloads” أو “Support”. ابحث عن أحدث إصدار من البرامج الثابتة لطراز الراوتر الخاص بك وقم بتنزيله.

- الدخول إلى إعدادات الراوتر: اتبع الخطوات المذكورة أعلاه للدخول إلى إعدادات الراوتر.

- تحديث البرامج الثابتة: ابحث عن قسم يسمى “Firmware Upgrade” أو “Router Update”. انقر على زر “Browse” أو “Choose File” وحدد ملف البرامج الثابتة الذي قمت بتنزيله. انقر على زر “Update” أو “Start” لبدء عملية التحديث.

- انتظر حتى يكتمل التحديث: لا تقم بفصل الراوتر عن التيار الكهربائي أثناء عملية التحديث. قد يستغرق التحديث بضع دقائق. بمجرد اكتمال التحديث، سيتم إعادة تشغيل الراوتر تلقائيًا.

نصائح إضافية للأمان السيبراني

لا يقتصر الأمن السيبراني على حماية شبكة الواي فاي فقط، بل يمتد ليشمل جميع جوانب حياتك الرقمية. إليك بعض النصائح الإضافية لتعزيز أمانك على الإنترنت:

- برنامج مكافحة الفيروسات والتجسس: حارسك الأمين

- ما هي البرامج الضارة؟ هي برامج خبيثة مصممة لإلحاق الضرر بجهاز الكمبيوتر أو الهاتف الذكي أو الشبكة الخاصة بك. تشمل الفيروسات، والديدان، وأحصنة طروادة، وبرامج الفدية، وبرامج التجسس.

- لماذا يجب استخدام برنامج مكافحة الفيروسات؟ يقوم برنامج مكافحة الفيروسات بفحص جهازك بانتظام بحثًا عن البرامج الضارة وإزالتها. كما يوفر حماية في الوقت الفعلي ضد التهديدات الجديدة. احرص على اختيار برنامج موثوق وتحديثه بانتظام.

- تحميل التطبيقات والبرامج: كن حذرًا

- من أين يجب تحميل التطبيقات والبرامج؟ قم بتنزيل التطبيقات والبرامج فقط من مصادر موثوقة، مثل متجر التطبيقات الرسمي لنظام التشغيل الخاص بك أو مواقع الويب الرسمية للشركات المطورة.

- لماذا يجب توخي الحذر؟ قد تحتوي التطبيقات والبرامج التي يتم تنزيلها من مصادر غير موثوقة على برامج ضارة أو برامج تجسس.

- الروابط المشبوهة: لا تنقر عليها

- ما هي الروابط المشبوهة؟ هي روابط في رسائل البريد الإلكتروني أو الرسائل النصية أو مواقع الويب التي تبدو غير مألوفة أو مشبوهة. قد تقودك هذه الروابط إلى مواقع ويب ضارة أو تحاول خداعك لتقديم معلوماتك الشخصية. ننصحك باستخدام طرق عرض محتوى الرابط قبل فتحه للتأكد من سلامته.

- كيف يمكن تجنبها؟ لا تنقر على أي رابط لا تثق به تمامًا. إذا تلقيت رسالة بريد إلكتروني أو رسالة نصية من مصدر غير معروف، فمن الأفضل حذفها دون فتحها.

باتباع هذه النصائح الإضافية، يمكنك تعزيز أمنك السيبراني وحماية نفسك من مجموعة واسعة من التهديدات عبر الإنترنت. تذكر أن اليقظة والحذر هما أفضل دفاع ضد المتسللين والمحتالين.

متعلق: طريقة اخفاء شبكة الواي فاي لأي راوتر لحمايتها من الاختراق

مخاطر استخدام تطبيقات اختراق الواي فاي

يعتبر استخدام تطبيقات اختراق الواي فاي سلاحًا ذا حدين، ففي حين قد يستخدمها البعض لاختبار أمان شبكاتهم الخاصة أو لأغراض تعليمية وبحثية مشروعة، إلا أن استخدامها الخاطئ قد يؤدي إلى عواقب وخيمة، نذكر منها:

- سرقة البيانات الشخصية والمالية: عند اختراق شبكة الواي فاي، يمكن للمتسلل الوصول إلى جميع البيانات التي يتم إرسالها واستقبالها عبر الشبكة. يشمل ذلك معلومات تسجيل الدخول إلى مواقع الويب، وأرقام بطاقات الائتمان، والمحادثات الخاصة، والصور، وغيرها من البيانات الحساسة. يمكن استخدام هذه المعلومات لسرقة الهوية، والاحتيال المالي، والتشهير، وغيرها من الأنشطة الضارة.

- التجسس على الأنشطة عبر الإنترنت: يمكن للمتسلل مراقبة جميع الأنشطة التي تقوم بها عبر الإنترنت عند اتصالك بشبكة واي فاي مخترقة. يمكنه رؤية المواقع التي تزورها، والمعلومات التي تبحث عنها، والرسائل التي ترسلها وتستقبلها. هذا يمثل انتهاكًا صارخًا للخصوصية ويمكن أن يؤدي إلى عواقب وخيمة.

- استخدام الشبكة لأغراض غير قانونية: قد يستخدم المتسلل شبكتك المخترقة للقيام بأنشطة غير قانونية، مثل تنزيل أو مشاركة مواد محمية بحقوق الطبع والنشر، أو إرسال رسائل بريد إلكتروني غير مرغوب فيها، أو حتى شن هجمات على شبكات أخرى. هذا يعرضك للمساءلة القانونية، حيث يمكن أن يتم تتبع هذه الأنشطة إلى عنوان IP الخاص بك.

- التعرض للمساءلة القانونية: يعد اختراق شبكات الواي فاي دون إذن مالكها جريمة يعاقب عليها القانون في معظم البلدان. يمكن أن يواجه المتسلل عقوبات شديدة، بما في ذلك الغرامات والسجن. حتى إذا كنت تستخدم تطبيقات اختراق الواي فاي لأغراض تعليمية أو بحثية، فمن المهم التأكد من أنك تفعل ذلك بشكل قانوني وأخلاقي، ويفضل الحصول على إذن مسبق من مالك الشبكة.

لذلك، من الضروري أن تكون على دراية بالمخاطر المحتملة لاستخدام تطبيقات اختراق الواي فاي وأن تستخدمها بحذر ومسؤولية.

خلاصة المقال

في الختام، لا يمكننا أن ننكر أن شبكات الواي فاي قد أصبحت شريانًا حيويًا في عالمنا الرقمي، ولكنها تأتي أيضًا مع مجموعة من المخاطر الأمنية التي يجب أن نكون على دراية بها. إن حماية شبكة الواي فاي الخاصة بك ليست مجرد إجراء احترازي، بل هي خطوة أساسية للحفاظ على خصوصيتك وأمان بياناتك الثمينة.

ندعوك عزيزي القارئ إلى عدم الاستهانة بهذه المخاطر، واتخاذ جميع التدابير اللازمة لتأمين شبكتك. تذكر أن أمنك الرقمي يبدأ منك، وأن خطوات بسيطة مثل اختيار كلمة مرور قوية، وتعطيل WPS، وتحديث البرامج الثابتة، يمكن أن تحدث فرقًا كبيرًا في حماية نفسك من المتسللين.

لا تجعل نفسك هدفًا سهلاً للمتطفلين. استثمر وقتك وجهدك في فهم المخاطر واتخاذ الإجراءات اللازمة لحماية نفسك. تذكر، الوقاية خير من العلاج، والأمن السيبراني مسؤولية الجميع.